- Katılım

- 2 Ocak 2026

- Mesajlar

- 20

- Tepkime puanı

- 36

- Puan

- 13

Selamlar, Bugün 7’den 70’e herkesin siber güvenlik uzmanı kesilip 'sakın basma o linke, phishing o!' diye bağırdığı; bazılarının ise 'Aman canım, alt tarafı bir link işte' deyip geçtiği o meşhur yapı taşını, yani aslında içinde hazineler barındıran URL’i (Uniform Resource Locator) masaya yatıralım.

Eğer bug bounty dünyasında yeniysen veya "Ben neden hep 404 alıyorum?" diyorsan, bu yazı senin için bir dönüm noktası olabilir.

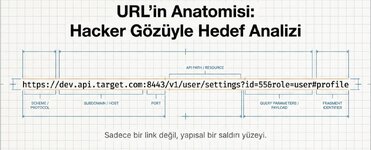

Bir URL'i analiz ederken onu şu parçalara ayırırız:

8. Basic Metodoloji;

URL analizi işin temelidir. URL'i okumayı bilmeyen, açığı bulsa da raporlayamaz. Unutmayın; en büyük açıklar genellikle en basit görünen parametrelerin arkasında gizlidir.

Eğer bug bounty dünyasında yeniysen veya "Ben neden hep 404 alıyorum?" diyorsan, bu yazı senin için bir dönüm noktası olabilir.

1. URL Nedir?

URL, internetteki bir kaynağın kimliğidir. Ama bir avcı için URL, hedefin arka plandaki çalışma mantığını ele veren bir itirafçıdır. Bir URL'e baktığında sadece google.com görmemelisin; orada kullanılan dili, sunucu yapısını ve potansiyel zafiyet noktalarını okumalısın.2. URL Anatomisi ve Ayrıştırma

Bir URL'i analiz ederken onu şu parçalara ayırırız:- Protocol (Protokol): http:// mi, https:// mi? (Güvenlik katmanını söyler).

- Domain & Subdomain: api.target.com. Buradaki api kısmı bizim için madendir.

- Port: Standart (80, 443) dışında bir port 8443, :8080) görüyorsan, orada unutulmuş bir panel olma ihtimali %90'dır.

- Path (Yol): /v1/user/settings. Burası uygulamanın klasör yapısını ve fonksiyonlarını anlatır.

- Parameters (Sorgu Dizisi): ?id=55&role=user. İşte asıl aksiyon burada başlar.

- Fragment (Çapa): #profile. Sayfa içindeki bir bölüme gider. Önemli: Fragmentlar sunucuya gitmez, tarayıcıda kalır (DOM XSS için buraya bakılır!).

3. URL Analizi: Neye Bakıyoruz?

Bir URL'i gördüğünde şu soruları sor:- Teknoloji ne? .php, .jsp, .aspx mi? Yoksa modern bir API mi?

- Parametreler ne işe yarıyor? lang=en mi diyor? Hemen lang=../../../../etc/passwd (LFI) dene!

- Yönlendirme var mı? dest=login.php gibi bir yer görüyorsan orada Open Redirect zafiyeti seni bekliyor olabilir.

4. Fuzzing: URL'in Gizli Odalarını Bulmak

Gözle görünen URL yetmez. Bizim o sunucuda gizli olan /admin, /config, /.env gibi dosyaları bulmamız lazım. İşte buna Fuzzing diyoruz.- Nasıl Yapılır?Bir wordlist (kelime listesi) alırsın ve ffuf veya dirsearch gibi araçlarla URL'in sonuna binlerce kelime denetirsin.

- target.com/FUZZ -> target.com/backup, target.com/dev vb.

5. Parametre Avcılığı

Bazen URL'de parametre görünmez ama arka planda oradadır.- Parametre Bulma: Arjun veya ParamMiner gibi araçlarla "Acaba burada debug=true desem ne olur?" diye gizli parametreleri taratırız.

- Parametre Ayrıştırma: Birden fazla parametre varsa (?a=1&b=2), bunları tek tek ve bir arada test etmelisin. Bazen a parametresi tek başına güvenlidir ama b ile birleşince mantık hatası (Logic Bug) oluşur.

6. Basit Parametrelerde Denenecek İlk Zafiyetler

URL'de bir parametre gördün (Örn: ?id=5), hemen şunları fırlat:- XSS (Cross-Site Scripting): Parametreye <script>alert(1)</script> yaz, sayfada patlıyor mu bak.

- SQL Injection: id=5' (tek tırnak) koy, sayfa hata veriyor mu veya değişiyor mu?

- IDOR: id=5 ise id=6 yap. Başkasının verisini görüyor musun?

- SSRF: Eğer parametre bir URL alıyorsa (?url=http://resim.com), onu http://localhost:80 ile değiştirip iç ağa sızmaya çalış.

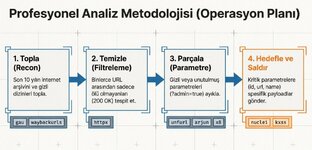

7. Profesyonel Recon (Keşif) Akışı

- Subfinder/Samoscout: Önce tüm subdomainleri dök.

- Waybackurls/Gau: Hedefin geçmişte kullandığı tüm URL'leri arşivlerden çek (Unutulmuş parametreler burada çıkar!).

- Httpx: Canlı olanları ve dönen kodları (200, 403, 404) ayıkla.

- GF Patterns: Çektiğin binlerce URL arasından sadece "potansiyel zafiyetli" olanları (ssrf, redirect, xss) filtrele.

8. Basic Metodoloji;

URL analizi işin temelidir. URL'i okumayı bilmeyen, açığı bulsa da raporlayamaz. Unutmayın; en büyük açıklar genellikle en basit görünen parametrelerin arkasında gizlidir.

Son düzenleme: