- Katılım

- 2 Ocak 2026

- Mesajlar

- 12

- Tepkime puanı

- 7

- Puan

- 3

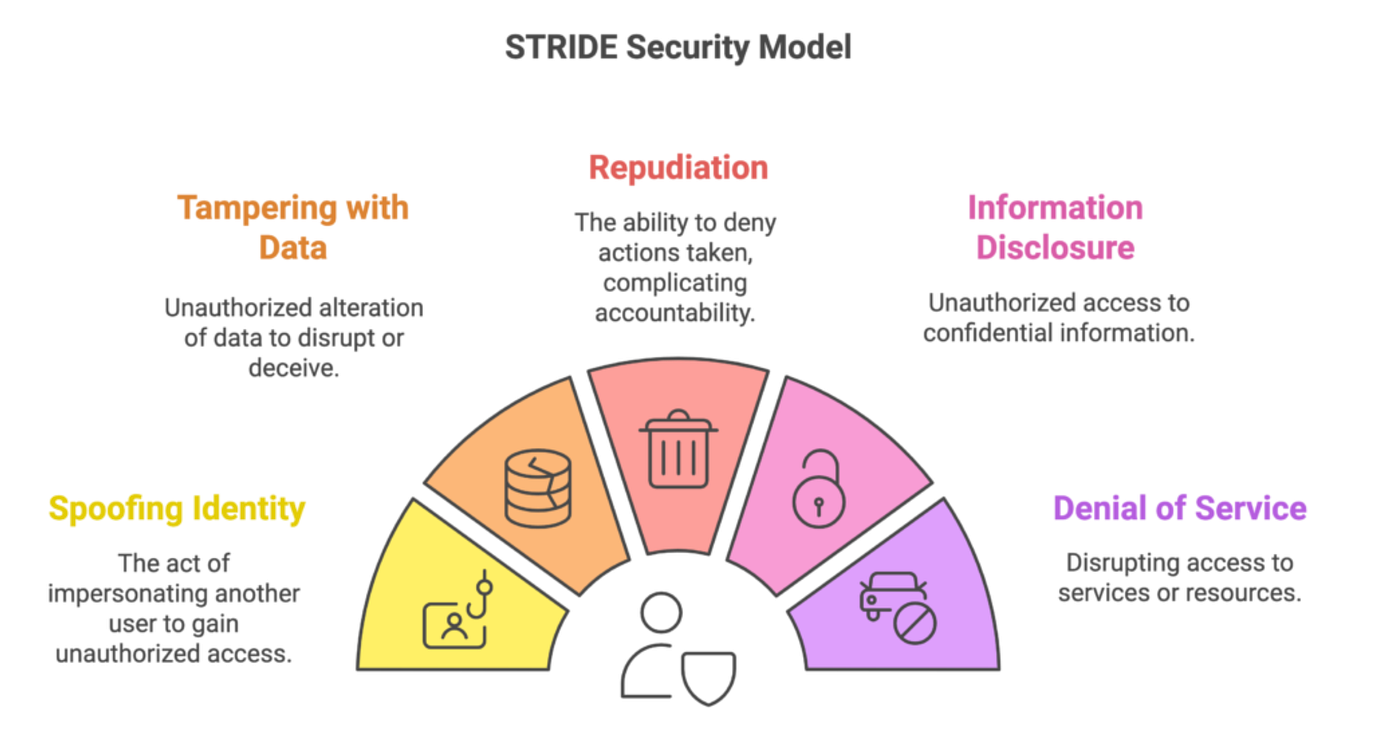

STRIDE Threat Model full form

What is the STRIDE Threat Model?

STRIDE tehdit modeli, yazılım sistemlerindeki potansiyel güvenlik tehditlerini belirlemek, sınıflandırmak ve analiz etmek için kullanılan yapılandırılmış bir framework’dür.Microsoft mühendisleri, geliştiricilerin yazılım güvenlik açıklarını proaktif olarak bulmalarına ve düzeltmelerine yardımcı olmak için 1990'larda STRIDE’ı oluşturdu.

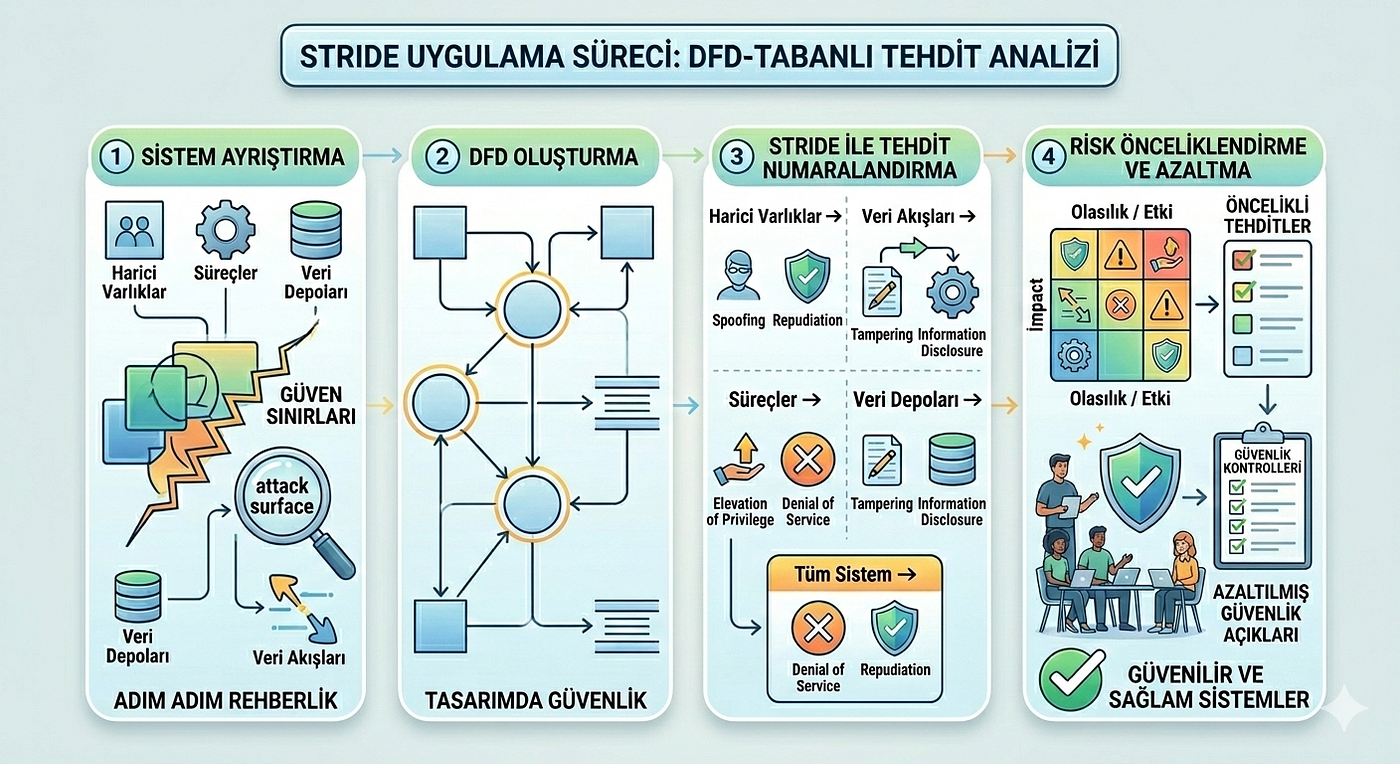

How STRIDE is Applied (DFD + Process)

1. System Decomposition(System Ayrıştırması)STRIDE, Veri Akış Diyagramı (DFD) kullanılarak sistematik olarak uygulandığında en etkili sonucu verir. Model tek başına çalışmaz; bunun yerine, her etkileşim noktasında potansiyel tehditleri belirlemek için sistem bileşenlerine eşlenir.

- İlk adım, sistemi temel unsurlara ayırmayı içerir:

- Harici varlıklar (kullanıcılar, üçüncü taraf hizmetler)

- Süreçler (uygulama mantığı)

- Veri depoları (veritabanları, dosya depolama)

- Veri akışları (API istekleri, dahili iletişim)

- Güven sınırları (ayrıcalık seviyelerinin değiştiği yerler)

2. DFD Construction

Veri akış diyagramı, verilerin sistem içinde nasıl hareket ettiğini görsel olarak temsil eder. Veri alışverişlerini ve güven sınırlarını haritalandırarak, güvenlik analistleri kimlik doğrulama, yetkilendirme ve doğrulama kontrollerinin nerede gerekli olduğunu belirleyebilirler.

3. Threat Enumeration Using STRIDE

Her DFD bileşeni, altı STRIDE kategorisine göre değerlendirilir:

- Harici varlıklar → Kimlik Sahtekarlığı

- Veri akışları → Kurcalama, Bilgi Açığa Çıkarma

- Süreçler → Ayrıcalık Yükseltme

- Veri depoları → Kurcalama, Bilgi Açığa Çıkarma

- Tüm sistem → Hizmet Reddi, İnkar

4. Risk Prioritization and Mitigation

Tehditler belirlendikten sonra, olasılık ve etkiye göre önceliklendirilirler. Ardından, uygulama veya dağıtımdan önce yüksek riskli güvenlik açıklarını azaltmak için güvenlik kontrolleri tasarlanır.

Bu yapılandırılmış DFD tabanlı iş akışı sayesinde STRIDE, soyut tehdit kategorilerini eyleme geçirilebilir güvenlik içgörülerine dönüştürür.

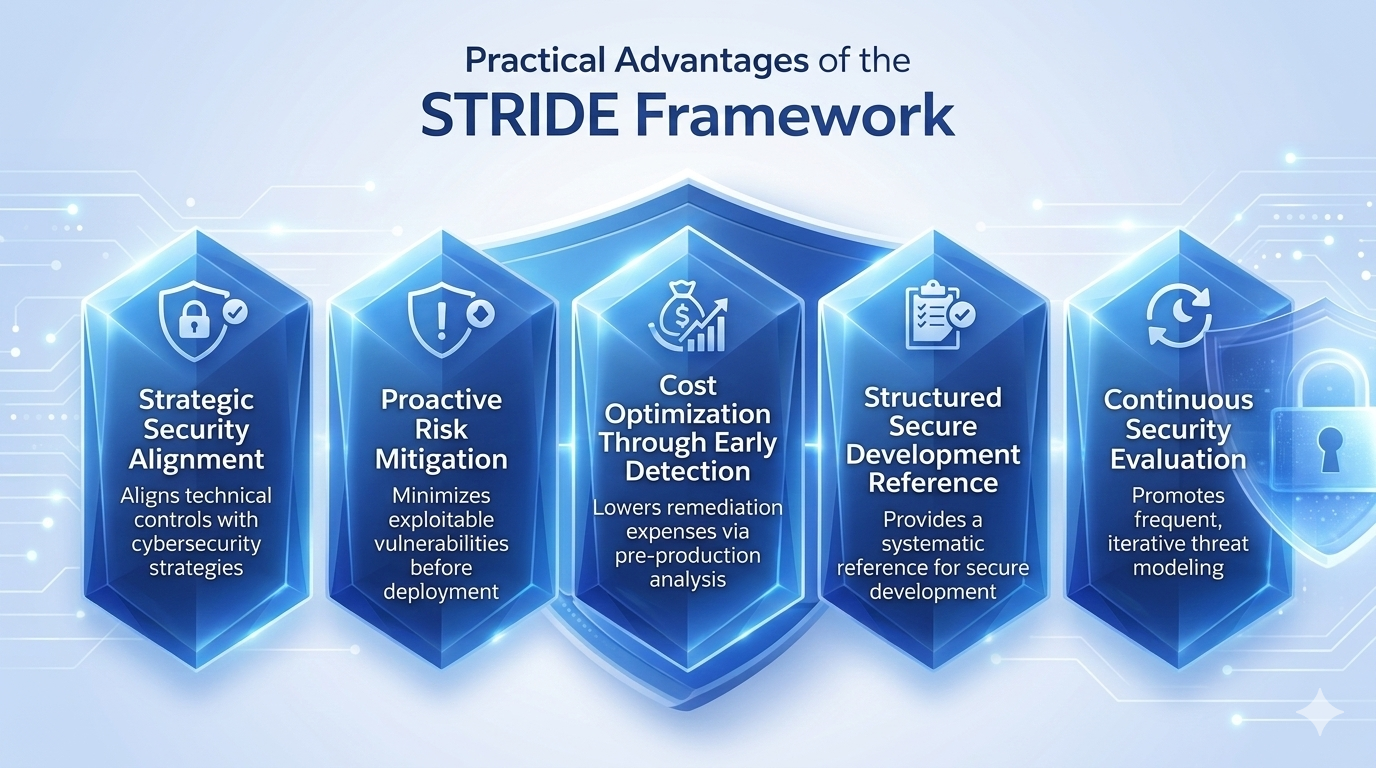

Advantages of the STRIDE Model

Sistematik ve Yapılandırılmış Tehdit Tanımlama

STRIDE, net bir sınıflandırma sunar (Spoofing, Tampering, Repudiation, Information Disclosure, DoS, Elevation of Privilege). Bu yapılandırılmış sınıflandırma, gözden kaçırma riskini azaltır ve kimlik doğrulama, bütünlük, gizlilik, kullanılabilirlik ve yetkilendirme alanlarında kapsamlı bir kapsama alanı sağlar.

Erken Risk Tespiti ve Maliyet Verimliliği

Tehdit modellemesini tasarım aşamasına (Güvenli SDLC) entegre ederek, STRIDE, dağıtımdan önce proaktif güvenlik açığı keşfini mümkün kılar. Mimari tasarım sırasında kusurların tespit edilmesi, üretim sonrası yamalamaya(patching) kıyasla düzeltme maliyetini önemli ölçüde azaltır.

Mimariler Arasında Ölçeklenebilirlik

STRIDE, monolitik sistemlere, mikro hizmetlere, bulut tabanlı ortamlara, API’lere ve IoT mimarilerine uygulanabilir. Veri Akış Diyagramları (DFD) ile uyumluluğu, ekiplerin tehdit atfında netliği korurken karmaşık dağıtılmış sistemleri modellemesine olanak tanır.

STRIDE tehdit modeli, geliştiricilere yönelik bir model olup, tehditleri 6 tür saldırı altında tanımlamak ve sınıflandırmak için kullanılır: Spoofing, Tampering, Repudiation, Information Disclosure, Hizmet Reddi (DoS) ve Elevation of Privilege(Ayrıcalık Yükseltme).

Limitations of the STRIDE Model

STRIDE, sistem tasarımı sırasında potansiyel güvenlik tehditlerini belirlemek için yaygın olarak kullanılsa da, uygulayıcıların modeli uygularken dikkate alması gereken çeşitli sınırlamaları vardır.

1. Kaynak ve Zaman Gereksinimleri

Kapsamlı bir STRIDE analizi yapmak, özellikle büyük veya dağıtılmış sistemlerde önemli çaba gerektirebilir. Sistem bileşenlerinin ve veri akışlarının sayısı arttıkça, tehdit tanımlama süreci daha fazla zaman alıcı hale gelir ve önemli güvenlik uzmanlığı gerektirebilir.

2. Doğru Sistem Modellemesine Bağımlılık

STRIDE’ın etkinliği büyük ölçüde sistemin mimari temsilinin kalitesine bağlıdır. Veri Akış Diyagramı (DFD) veya sistem ayrıştırması eksik veya yanlışsa, bazı tehditler tanımlanamayabilir. Bu nedenle, süreçlerin, veri depolarının ve güven sınırlarının hassas bir şekilde modellenmesi, güvenilir sonuçlar için kritik öneme sahiptir.

3. Sınırlı Risk Önceliklendirmesi

STRIDE, tehditlerin ciddiyetini değerlendirmek yerine onları kategorize etmeye odaklanır. Hangi tür tehditlerin mevcut olabileceğini belirlemeye yardımcı olsa da, doğal olarak riskleri olasılığa veya etkiye göre sıralamak için bir mekanizma sağlamaz. Sonuç olarak, kuruluşlar genellikle risk azaltma önceliklerini belirlemek için ek risk değerlendirme yöntemlerine ihtiyaç duyarlar.

4. Tasarım Düzeyi Analizine Odaklanma

STRIDE, tehditleri öncelikle sistem mimarisi perspektifinden değerlendirir. Bu tasarım odaklı yaklaşım nedeniyle, dağıtım veya sistem yürütme sırasında ortaya çıkan bazı çalışma zamanı veya operasyonel tehditleri gözden kaçırabilir.

5. Sürekli Yeniden Değerlendirme İhtiyacı

Tehdit modellemesi tek seferlik bir faaliyet değildir. Sistemler geliştikçe, yeni bileşenler, entegrasyonlar ve teknolojiler ek saldırı yüzeyleri ortaya çıkarır. Sonuç olarak, STRIDE analizlerinin etkili kalabilmesi için periyodik olarak yeniden gözden geçirilmesi gerekir.

Understanding the six STRIDE categories

Odak noktası: Kimlik doğrulama mekanizmaları.1. Spoofing(Kimlik Taklidi)

Sistem bir aktörün gerçekten iddia ettiği kişi olup olmadığını doğru şekilde doğruluyor mu?

Aranan zafiyetler:

- Zayıf authentication

- Credential stuffing / brute force

- Session hijacking

- JWT manipulation

- MFA eksikliği

Spoofing, kimlik sahteciliğini hedefler. Amaç, saldırganın başka bir kullanıcı ya da servis gibi davranabilmesidir.

Odak noktası: Veri bütünlüğü (Integrity).2. Tampering(Veri Manipülasyonu)

Veri aktarım sırasında veya depolama aşamasında değiştirilebiliyor mu?

Aranan zafiyetler:

- Parameter manipulation

- Hidden field tampering

- SQL Injection

- File upload abuse

- Client-side validation’a güvenme

Tampering, sistemdeki verinin yetkisiz şekilde değiştirilmesini inceler.

Odak noktası: İzlenebilirlik ve loglama.3. Repudiation (İnkâr Edilebilirlik)

Bir kullanıcı yaptığı işlemi inkâr edebilir mi?

Aranan zafiyetler:

- Audit log eksikliği

- Yetersiz timestamp

- Log bütünlüğü sağlanmaması

- Non-repudiation mekanizmasının olmaması

Repudiation, işlemlerin kanıtlanabilir olup olmadığını sorgular.

Odak noktası: Gizlilik (Confidentiality).4. Information Disclosure (Bilginin Sızdırılması)

Yetkisiz kişiler hassas verilere erişebiliyor mu?

Aranan zafiyetler:

- IDOR

- XSS

- SQL Injection

- Debug mode açık olması

- Misconfigured cloud storage

- API data leakage

Information Disclosure, hassas verilerin yanlış kişilere açığa çıkmasını analiz eder.

Odak noktası: Erişilebilirlik (Availability).5. Denial of Service(DOS)

Sistem saldırı altında çalışmaya devam edebiliyor mu?

Aranan zafiyetler:

- Rate limiting eksikliği

- Resource exhaustion

- Large payload abuse

- API flood

DoS, sistem kaynaklarının tüketilerek servisin kullanılamaz hale getirilmesini inceler.

Odak noktası: Yetkilendirme (Authorization).6. Elevation of Privilege (Yetki Yükseltme)

Bir kullanıcı sahip olmadığı yetkilere erişebiliyor mu?

Aranan zafiyetler:

- Broken Access Control

- Role manipulation

- ID-based privilege escalation

- Admin panel exposure

Elevation of Privilege, düşük yetkili bir kullanıcının daha yüksek ayrıcalıklara erişebilmesini analiz eder.