- Katılım

- 2 Ocak 2026

- Mesajlar

- 106

- Tepkime puanı

- 122

- Puan

- 43

Bir Hacker İçin Portlar Ne Anlama Gelir?

https://zekikayaalp.medium.com/?sou...aae7f6---------------------------------------65535 Tane portu tek tek inceleyip bir hacker bakışı vermeye çalışacağımız bu yazımızda …

(TCP/UDP dışında portlar da mı varmış)

Bismillah...

Port Nedir?

Portlar, bir bilgisayar veya sunucu üzerinde çalışan farklı servislerin ağ üzerinden gelen ve giden verileri doğru uygulamaya ulaştırmasını sağlayan mantıksal iletişim uç noktalarıdır.

Portlar Olmasa Olmaz Mıydı?

Portlar olmasaydı, internetin bugünkü haliyle çalışması mümkün olmazdı. Öncelikle, aynı IP adresi üzerinde birden fazla servis çalıştırmak imkânsız hale gelirdi. Şu an bir sunucu aynı anda web sitesi, FTP servisi, SSH bağlantısı ve e-posta servisi sunabiliyor; ama portlar olmasaydı tek IP yalnızca tek servisi çalıştırabilir ve diğerleri devre dışı kalırdı. Bu durumda aynı bilgisayardan hem web gezintisi yapmak hem de e-posta almak mümkün olmazdı.

Ayrıca, portlar olmadan gelen verinin hangi uygulamaya ait olduğu ayırt edilemezdi. Tarayıcıdan gönderilen bir istek yanlış servise gider, FTP üzerinden gönderilen bir dosya web servisine ulaşırdı ve veri kaybolabilir veya yanlış işlenebilirdi. Bu, iletişimi kaotik ve güvenilmez hale getirirdi.

İşte bundan dolayı Port ; sistemin direkt kalbidir. Port olmasa sistem bir adım öteye gidip çalışamaz. Çalışsa bile globalde bir veri kaosu yaşanır, ciddi manada veri ihlalleri ortaya çıkardı.

Port’u öğrendik ama yeterli midir, elbette değil. Protokolü bilmeyen Portun işleyişini de anlayamaz. Port, Protokol ile işler

Protokol Nedir ve Portlarla Nasıl Bağlantılıdır?

Bilgisayarlar birbirleriyle iletişim kurarken rastgele veri göndermezler. Gönderilen verinin nasıl iletileceği, nasıl karşılanacağı ve nasıl yorumlanacağı belirli kurallara bağlıdır. İşte bu kurallar bütününe protokol adı verilir.

Bir protokol, ağ üzerindeki cihazların aynı dili konuşmasını sağlayan iletişim standardıdır. İnsanların konuşurken belirli bir dil kullanması gibi, bilgisayarlar da veri alışverişi yapabilmek için ortak kurallara ihtiyaç duyar. Eğer iki sistem aynı protokolü kullanmazsa gönderilen veri anlamlandırılamaz ve iletişim kurulamaz.

KISACASI: Protokol iletişim kurallarını belirlerken, port bu iletişimin hedef kapısını belirler.

Bu Portları Unutma!

Peki bir Pentester için portların önemi nedir?

Bir pentester bakış açısıyla açık olan her port, sistem içerisinde çalışan bir servis veya uygulamaya açılan kapıdır.

Bu servisler doğru yapılandırılmadığında, saldırganların sistem içi kaynaklara erişmesine veya hassas verilerin dışarı sızmasına neden olabilecek bir saldırı yüzeyi oluşturur.

Pentester hedef IP’ye ilk baktığında aslında şu sorunun cevabını arar:

“Bu sistem dış dünyaya hangi kapıları açık bırakmış?”

Her port belirli bir servise karşılık gelir:

80 → HTTP443 → HTTPS

22 → SSH

21 → FTP

3306 → MySQL

3389 → RDP

Bir pentester port taraması yaptığında sadece port görmez; aynı zamanda:

Web sunucusu var mı?Uzaktan erişim açık mı?

Veritabanı internete açık mı?

Yönetim paneli exposed mı?

3306 portunun açık olması, MySQL servisinin internete açık olabileceğini gösterir ve bu ciddi bir yanlış yapılandırma olabilir.

Port açık olduktan sonra asıl önemli aşama başlar:

Servisin hangi versiyonunun çalıştığını öğrenmek.

Ne demek istiyorum:

22 Portun açık olduğu varsayalımSSH çalışıyor

Versiyon ise OpenSSH 7.2

ŞURAYI DİKKAT ET HAFİFE ALMA SAKIN.“Bu versiyona ait bilinen bir RCE veya auth bypass var mı?”

Yani port → servis → versiyon → exploit zinciri oluşur.

Bazı sistemler dışarıdan sadece web sitesi gibi görünür.

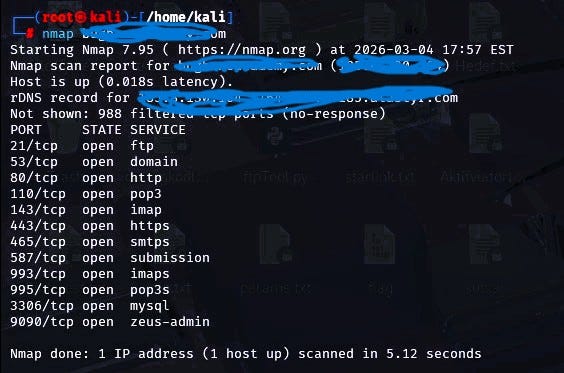

Ama port taraması sonrası şu tablo çıkabilir:

8080 → Yönetici Paneli

8443 → Dahili Kontrol Paneli

9200 → Elasticsearch

6379 → Redis

Redis

çok hızlı ve güçlü bir in-memory veri deposudur ve 6379 portu üzerinden çalışır.

Bir pentester için bu portun açık olması, sistemde kritik verilerin

veya cache'in internete yanlışlıkla açıldığını gösterebilir ve

saldırıya açık bir yüzey oluşturur.

Bu servisler çoğu zaman:

authentication içermez,

internal kullanım için bırakılır, yanlışlıkla internete açılır.

Pentester için bunlar altın madeni gibidir.

PEKİ PORT TARAMASI NASIL YAPILIR HANGİ TOOLLAR KULLANILABİLİR?

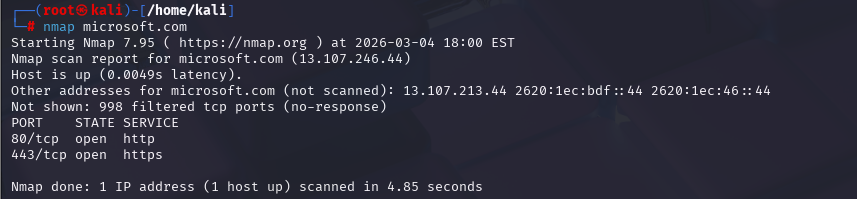

Pentesterların %90'nın kullandığı NMAP.

BUYRUN..

Derinlemesine Nmap KullanımıNmap KullanımıDerinlemesine Nmap Kullanımı | Privia Security

Nmap, günümüzdeki en gelişmiş ağ tarama araçlarının başında gelir. Nmap, ağda bulunan cihazların IP adreslerini, cihaz…

www.priviasecurity.com

https://www.priviasecurity.com/blog...aae7f6---------------------------------------

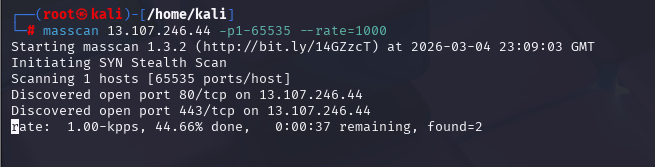

MASSCAN

masscan <ip> -p1–65535 — rate=1000

(--rate → saniyedeki paket sayısıdır.

Dikkat et masscan çok agresif çalışır, rate ayarla. Rate ayarlanmazsa IDS/IPS seni anında yakalar.)

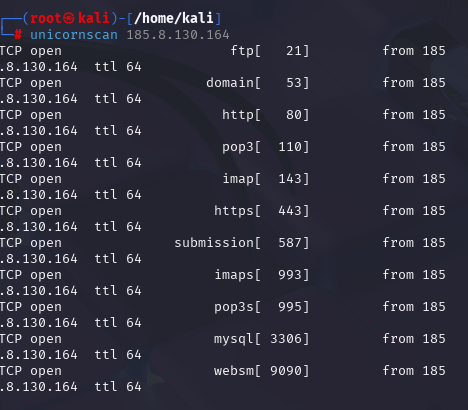

Unicornscan

istek gönder — -cevap bekle — sonraki porta geç

UNICORNSCAN MANTIĞI

binlerce isteği aynı anda gönder

cevapları sonra analiz et

— -unicornscan <HedefİP>

— -(unicornscan - mT 192.168.1.10 TCP SYN modu)

Firewall / IDS atlatmak için kullanılır)

— -unicornscan -mU 192.168.1.10 (UDP TARAMA)

Naabu (ProjectDiscovery tooludur.

naabu

Çok hızlıdır, BugBounty standartlarına uygundur

httpx, nuclei entegrelidir.

HPİNG3 (Buna dikkat et)

Hping3, klasik bir port tarama aracından ziyade packet crafting (özel ağ paketi üretme) aracıdır.

Yani:

hping3 -S -p 80 target.comHping3 ile ağ üzerinde istediğin türde TCP, UDP veya ICMP paketlerini manuel olarak oluşturabilir ve hedef sisteme gönderebilirsin.

ICMP ping gönderir.

Firewall ICMP bloklasa bile test yapılabilir!!!!

hping3 -S -p ++1 target.com

Burda ++1 yapmamızın sebebi portları sırayla test etmesidir

hping3 -2 -p 53 target.com (UDP SERVİSLERİ TEST EDER)

Burdaki -p 80 ile amacımzı Stateful firewall var mı öğrenmek.

hping3 -F -p 80 target.com( Bazı firewall’ları bypass eder.)

hping3 -S — flood -p 80 target.com (DOS saldırısı)

Bu komut, hedef sisteme çok yüksek hızda TCP SYN paketleri göndererek sunucunun bağlantı kapasitesini test eder. ( Tamamen eğitim amaçlı paylaşılmıştır,izinsiz sitelerde denemeyiniz)

Normalde sunucu gelen her bağlantı isteğini belleğinde tutar ve üç adımlı TCP el sıkışma ile bağlantıyı tamamlar.

hping3 -S --flood ile saniyede binlerce sahte SYN paketi gönderildiğinde sunucu her birini gerçek kullanıcı zannedip kaynak ayırır, ama bağlantı tamamlanmaz. Bu yarım kalan bağlantılar RAM ve CPU tüketir, bağlantı kuyruğunu doldurur.

Sonuç: sistem hâlâ çalışıyor olsa da yeni kullanıcılar siteye erişemez, sayfa yüklenmez veya zaman aşımı oluşur. Yani hizmet fiilen durur, sunucunun kapasitesi tükenir.

Kısaca: SYN Flood, sunucunun kaynaklarını zorlayarak hizmeti aksatır, ama sistem tamamen çökmez.

Peki açık bir port bulduktan sonrakş adım nedir?

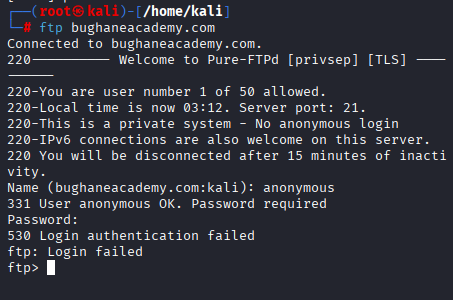

diyelim 21 FTP portu açık. Ee, şimdi napacağız?

ftp <target.com> açık bulduğunuz ftp portu ftp komutu ile giriş yapın.

Bundan sonrası tamamen sizin yeteneğinize bağlı. Sistem açık ama kullanıcı adı ve şifre ne?

Genellikle:

Kullanıcı adı: anonymous

şifre: anonymous

eğer giriş başarılı ise artık içeridesiniz. LAKİN DİKKAT EDİN SİSTEM HONEYPOT olabilir.

Honeypot, saldırganları çekmek ve davranışlarını incelemek için bilerek savunmasız gibi görünen sahte bir sistem

veya servistir.

Siz içeri girersiniz lakin girdiğiniz yer sahtedir ve tamamne sizi avlamak için kurdukları bir sistemdir.

Açık port bulmak işin başlangıcıdır. Asıl mesele ondan sonra başlar.

22 → SSH

80 → Web Sunucusu

3306 → MySQL

6379 → Redis

Bu portlarda ne çalışıyor?

Hangi servis?

Versiyon bilgisi?

İşletim sistemi ipuçları?

nmap -sV target.com bu soruları hızlıca öğrenmenin en basit yoludur

UNUTMA SALDIRILAR PORTA DEĞİL VERSİYONA YAPILIR!!!

örnekler:

OpenSSH 7.2

Apache 2.4.49

Redis 5.0

Bundan sonraki aşama Google/exploit-db/CVE aramasıdır.

2. Aşamada Açık portlara yapılan saldırılar ve CVE taraması yapacağız...

Zeki Kayaalp