- Katılım

- 6 Ocak 2026

- Mesajlar

- 1

- Tepkime puanı

- 2

- Puan

- 3

Active Directory (AD) sürümlerinde ele alındığında bir hesap, siber saldırganlara kurumsal ağların kapılarını ardına kadar açabilirsiniz. Bu durum, kritik verilerin serbest bırakılmasına, geniş kapsamlı depolara ve sistemlerin saldırgan kontrolüne tamamen aktarılmasına yol açabilir. AD'nin karmaşık yapısı, güvenlik birimlerinin (Mavi Takım) tehditlerinin erken bölümlerini tespit edebilmesi için atak vektörlerini tanımlamasını zorunlu olarak içerir.

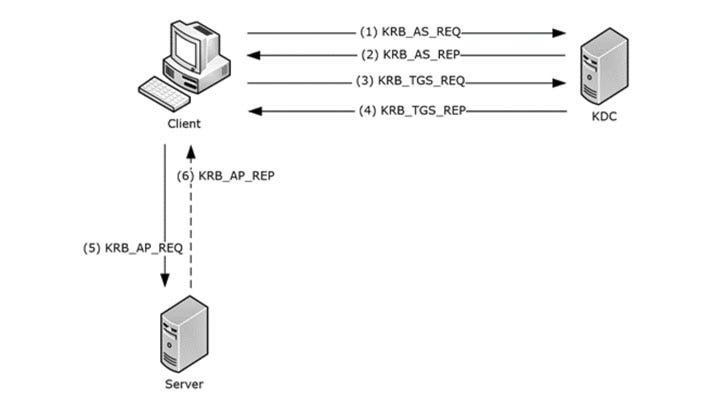

Kerberoasting Nasıl Çalışır:

Tam boyutlu görüntüyü görüntülemek için Enter tuşuna basın veya tıklayın.

Yetkisiz kullanıcılar, SPN (Servis Asıl Adı) tanımına sahip hesaplar için servis bileti talep eder.

Sistem, bu bilgilerin ilgili servis hesabının NTLM hash'i ile şifreleyerek gönderilmesini sağlar.

Saldırgan, bu şifrelenmiş bileti yakalayarak kendi ortamındaki parola kırma (brute-force) işlemine tabi tutulur.

Örneği (Im Komutpacket'in GetUserSPNs komutu):

python3 GetUserSPNs.py -request -dc-ip <DomainControllerIP> domain / username : <password><DomainControllerIP> alan adı / kullanıcı adı : < şifre >

Splunk SIEM algılama koşulu aşağıda gösterilmektedir:

Event .EventData.TicketEncryptionType= "0x17" Event .System.EventID= "4769" Event .EventData.ServiceName!= "*$"

| table Event .EventData.ServiceName, Event .EventData.TargetUserName, Event .EventData.IpAddress

PECmd .exe -d " hazır getirilecek dosyaların yolu" --csv . --csvf çıktıdosyaadı .csv.exe -d " hazır getirilecek dosyaların yolu" --csv . --csvf çıktıdosyaadı .csv

• Grup Yönetimli Servis Hesapları (gMSA) Altyapısına Geçiş Yapısı: gMSA mimarisi, servis hesaplarının parolalarını otomatik olarak belirli periyotlarla yeniler ve bu parolaların karmaşıklığını sistem yönetir. İnsan faktörünün ortadan kalkmasını sağlayan Kerberoasting saldırılarının başarı oranları ciddi derecede düşer.

• Yetki Seviyelerini Minimumda Tutun: Servis hesaplarına, yalnızca üstlendikleri görevi yerine getirebilmeleri için ihtiyaç organizasyonu kadar yetki tanımlanmalıdır. Domain Admin gibi üst düzey yetkilere sahip servis hesapları, saldırganlar için ayrılmış hedef haline gelir.

• Kerberos Trafiğinde Anomali Tespiti Yapın : Güvenlik izleme sistemlerinizde, özellikle RC4 (0x17) şifreleme türü ile gönderilen bilet parçalarını filtreleyen özel kurallar birleştirir. Normal ağ kopmasında RC4 kullanım oranı düşük olduğu için bu tür taleplerdeki artış, bir Kerberoasting girişiminin erken uyarı sinyali olabilir.

Tam boyutlu görüntüyü görüntülemek için Enter tuşuna basın veya tıklayın.

Örneği ( Impack Komutet'in GetNPUsers işlevini kullanarak ):

python3 GetNPUsers.py -dc-ip <DomainControllerIP> domain/username

Splunk SIEM sınıflandırma koşulları aşağıda verilmiştir:

Olay .EventData.TicketEncryptionType= "0x17" Olay .System.EventID= "4768" Olay .EventData.PreAuthType= "0" Olay .EventData.ServiceName= "krbtgt"

| tablo Olay .EventData.TargetUserName, Olay .EventData.IpAddress

• Zayıf Yapılandırmaları Düzenli Olarak Tarayın: Kurum çapında düzenli denetimler yaparak “Kerberos ön kimlik çalışmasını gerektirme” seçeneğini işaretli olan hesapları tespit edin. Bu özelliğin aktif olduğu hesapları belirleyin ve teknik olarak geçerli olmadığı sürece bu kutucuğu devre dışı bırakın.

• Karmaşık Parola Politikalarını Hayata Geçirin: Özellikle ön kimlik doğrulaması kaldırılmış hesaplar başta olmak üzere, alan adındaki tüm kullanıcılar için tahmin edilmesi zor, uzun ve karmaşık parolaların zorunlu kılan politikalar birleştirilmesi.

• Ek Güvenlik Katmanı Olarak MFA Kullanımı: Kerberos altyapısını kullanan kritik uygulama ve hizmetlerde, çok faktörlü kimlik doğrulama (MFA) çözümlerini devreye alma. Bu sayede bir hesabın parolası ele geçirilse dahi saldırganın sistem kayıtları engellenebilir.

Responder benzeri araçları çalıştıran zararlılar, ağdaki yayın (yayın) sorgularını yakalar. Kendilerinin yetkili bir kaynak gibi tanıtımarak makineleri kurbann kullanıcı adı ve NTLMv2 hashini toplarlar.

Tam boyutlu görüntüyü görüntülemek için Enter tuşuna basın veya tıklayın.

Saldırı Aracı Örneği (Yanıtlayıcı):

yanıtlayıcı -I <ağ_arayüzü>Ben <ağ_arayüzü>

Ağ Trafiğinde Tespit ve Analiz:

Başarılı bir LLMNR/NBT-NS saldırısı sonucu, saldırgan kurbanın NTLM hash bilgilerini ele geçirir. Bu hash'leri elde eden saldırgan, ağdaki sistemlere yetkisiz erişim sağlamak için iki temel yöntemle başvurur:

ntlmssp

Filtre uygulandıktan sonra aşağıdaki anormallikler açısından trafik analizi yapılmalıdır:

• SMB İmzalama Zorunluluğu : NTLM kimlik sınırlarında ortadaki adam (MITM) saldırılarını engellemek için SMB'ye kayıtlı özelliklerin kaydedilmesi.

• Güçlü Parolalar Kullanımı : Yakalanan şifrelerin kolayca kırılmasını önlemek için kuruluş genelinde güçlü ve karmaşık parolaların saklanmasını sağlayın.

• Ağ Erişim Kontrolü (NAC) rejimi : Yalnızca yetkili cihazlar ağ üzerinde iletişim kurabilmesini sağlamak ve saldırganların yetkisizleştirilmesini kolaylaştırmak için NAC çözümleri kullanın.

Tam boyutlu görüntüyü görüntülemek için Enter tuşuna basın veya tıklayın.

Saldırı Aracı Örneği (NTLMRelayx):

python3 ntlmrelayx.py -smb2support -tf targets.txt - of relay_outputpy -smb2support -tf targets.txt - of relay_output

NTLM Röle Saldırılarının Test ve Analiz Yöntemleri:

NTLM röle saldırılarını tespit etmek için, özellikle LLMNR/NBT-NS protokollerinin hala etkin olduğu ağlarda NTLM kimlik doğrulamasını izlemek çok önemlidir. NTLM röle saldırıları genellikle LLMNR zehirlenmesi veya SMB röle senaryolarını takip eder; bu senaryolarda Saldırganlar kimlik almak için bir makineden diğerine iletir.

NTLM Röle saldırıları genellikle SMB ayrıntılarını içerir ve ağ yakalama işlemi kimlik bilgisi faaliyetinin belirtilerinin ortaya çıkmasını sağlar.

NTLMSSP aktarımlarını tespit etmek için kullanılan Wireshark filtresi aşağıdaki gibidir:

ntlmssp

Bunu yaptıktan sonra şu IOC'leri aramalısınız:

Splunk SIEM sınıflandırma koşulları aşağıda verilmiştir:

Olay .System.EventID= 4648

| Olay .EventData.TargetUserName != "*$"

| Tablo Olay .EventData.TargetUserName, Olay .EventData.WorkstationName, Olay .EventData.IpAddress

Bu Kuraldaki Başlıca Tehlike Göstergeleri (IOC'ler) Şunlardır:

Ek olarak Olay Kodu 4648 kayıtlarını da eklemek faydalı olacaktır. Bu olay, bir işlem başlatılırken açıkça kimlik bilgilerinin sağlandığı bir durumdur. NTLM röle saldırılarında, saldırganın ele geçirilmesi kullanıcı parçalamak amacıyla kullanılan senaryolarda bu olay koduna rastlanabilir.

Splunk SIEM sınıflandırma koşulları aşağıda verilmiştir:

Olay .System.EventID= 4648

| Olay .EventData.TargetUserName != "*$"

| Tablo Olay .EventData.TargetUserName, Olay .EventData.WorkstationName, Olay .EventData.IpAddress

NTDS.dit dosyası, parola hash'leri de dahil olmak üzere Active Directory'ye ait kritik ve hassas bilgileri barındırır. Yetkisiz erişim elde eden zararlılar, bu şekilde Birim Gölge Kopyası (Volume Shadow Copy) veya NTDSUTIL.exe aracını kullanarak sistemden değiştirebilir.

NTDSUTIL.exe Yanıtı

NTDSUTIL, Windows Server işletim sistemi entegre edilmiş, elde edilen Active Directory veri tabanı yönetimi ve bakım işlemleri için kullanılan bir komut satırı aracıdır. Sistemde yönetici düzeyinde yetkilere sahip olan saldırganlar, bu aracı kullanarak NTDS.dit yetkilerini bir anda saklamak (snapshot) kolaydır. Ayrıca bu anlık görüntüyüden çıkararak, parola karmaları gibi hassas AD bakımlarına erişim sağlayabilirler.

Saldırı Aracı Örneği (ntdsutil.exe):

ntdsutil.exe "ac i ntds" ifm "create full <directory_path>" qq.exe "ac i ntds" ifm "create full <directory_path>" q q

Birim Gölge Kopyası ile Ele Geçirme

Bu yöntemin uygulanabilmesi için öncelikle saldırganın, hedef etki alanı denetleyicisi üzerinde yönetici yetkilerine sahip olması gerekmektedir. Bu yetki düzeyinde, sistemdeki bir güvenlik açığından yararlanılarak ayrıcalıkların genişletilmesi yoluyla ya da yetkili bir yönetici hesabının elele ile elde edilebilir.

Gerekli yetkilere sahip olan Saldırgan, vssadmin aracını kullanarak sistem almayın (NTDS.dit'in depolandığı ana dizin) bir gölgede (gölge kopya) oluşur. Bu gölge kopya sayesinde, işletim sistemi tarafından kilitli olan ve doğrudan kopyalanamayan NTDS.dit dosyasına erişim kaydı.

Saldırı Aracı Örneği (vssadmin):

vssadmin create shadow /for=C:

Tespit ve Analiz Yöntemleri:

NTDS.dit dosyalarının çıkarılmasını tespit etmek için öncelikle Olay Günlüklerinizi izlemelisiniz:

NTDS.dit Çıkarılması Önleme Yöntemleri

Active Directory ortamının bileşenlerini sağlamak, sürekli bir dikkat ve yaygın saldırı yöntemlerinin yöntemlerinin kavranmasını gerektirir. Doğru olay kodlarını ve günlük ilişkilerini takip etmek, uygun izleme araçlarını kullanmak, bu tür saldırıları anında tespit edebilmenin temel unsurlarıdır. Karmaşık parola politikalarını içerir, uygulamaların protokollerini kapatır ve Ayrıcalıklı Erişim Yönetimi (PAM) çözümlerinden yararlanır, Active Directory altyapısını bu tehditlere karşı desteklemekte atılacak kritik adımlardır.

1. Kerberoasting

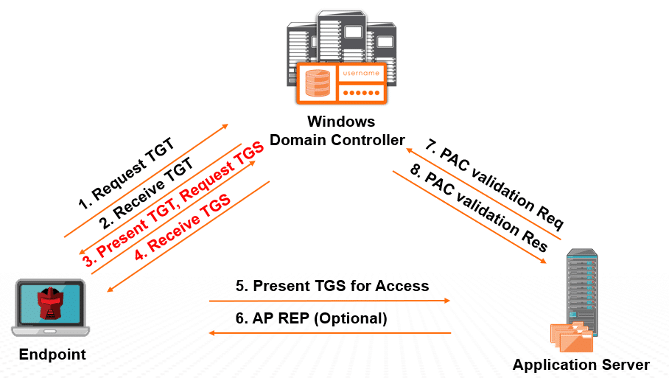

Kerberos protokolü, AD'nin temel kimlik doğrulama yöntemidir. Ancak protokolün bazı özellikleri, Kerberoasting saldırılarına zemin hazırlar.Kerberoasting Nasıl Çalışır:

Tam boyutlu görüntüyü görüntülemek için Enter tuşuna basın veya tıklayın.

Yetkisiz kullanıcılar, SPN (Servis Asıl Adı) tanımına sahip hesaplar için servis bileti talep eder.

Sistem, bu bilgilerin ilgili servis hesabının NTLM hash'i ile şifreleyerek gönderilmesini sağlar.

Saldırgan, bu şifrelenmiş bileti yakalayarak kendi ortamındaki parola kırma (brute-force) işlemine tabi tutulur.

Örneği (Im Komutpacket'in GetUserSPNs komutu):

python3 GetUserSPNs.py -request -dc-ip <DomainControllerIP> domain / username : <password><DomainControllerIP> alan adı / kullanıcı adı : < şifre >

Tespit ve Analiz:

Windows güvenlik loglarında Event ID 4769 işleminin filtrelenmesi gerekmektedir. Özellikle “0x17” (RC4) tipine sahip biletler çoğalmalı ve sonunda $ işareti olmayan hesap isimleri dikkatle incelenmelidir.Splunk SIEM algılama koşulu aşağıda gösterilmektedir:

Event .EventData.TicketEncryptionType= "0x17" Event .System.EventID= "4769" Event .EventData.ServiceName!= "*$"

| table Event .EventData.ServiceName, Event .EventData.TargetUserName, Event .EventData.IpAddress

Kerberoasting Saldırısının Testinde Kullanılan Başlıca Göstergeler (IOC):

- Algoritması farklılığı: Normal şartlarda Kerberos yazılımı AES şifreleme ile şifrelenirken, saldırı sırasında RC4 (0x17) kesit kullanan bilet taleplerinde belirgin artış gözlemlenir. Bu durum, özellikle Impacket ve Rubeus gibi harici ameliyatları tercih ettiği bir yöntemdir.

- Hesap İsimlendirme Kurallarındaki Anormallik: Active Directory'de makine hesapları ve servis hesapları genellikle sonunda “$” simgesi taşır. Bilet talebinde bulunan hesap adı bu simge ile bitmiyorsa ve bir kullanıcı hesabına aitse, bu durumdan şüphelenilmelidir.

- Alışılmadık Hizmet Adlandırmaları: Talep edilen hizmetin (SPN) adı, kurumun standart olarak adlandırılmışma kurallarına uymuyorsa veya geleneksel olarak değerlendirilen bir formatta ise, bu da potansiyel bir Kerberoasting girişimine işaretlenebilir.

Olay Sonrası Dijital Adli İnceleme (Adli) Adımları:

- PowerShell Etkinlik Günlüklerinin İncelenmesi: Windows üzerinde Event ID 4104 olayı, PowerShell üzerinden herhangi bir komut çalıştırıldığında kayıt olarak alınır. Saldırganların Kerberoasting için kullandığı komut satırlarının izlerini bulmak amacıyla bu loglar detaylı şekilde taranmalıdır.

- Çalıştırılan Uygulamaların Geçmiş Kayıtlarının Analizi: Windows işletim işletiminde sık kullanılan programların bilgileri “Prefetch” dosyalarında saklanır. Bu dosyalar PECmd aracı ile parçalanarak, sistem daha önce çalıştırılmış şüpheli yazılımların (örneğin Kerberoasting araçlarının) izi sürülebilir. Elde edilen verilerin daha kolay incelenebilmesi için CSV formatının aktarılması ve Timeline Explorer'ın yüklenerek zamansal bir analiz yapılması gerekir.

PECmd .exe -d " hazır getirilecek dosyaların yolu" --csv . --csvf çıktıdosyaadı .csv.exe -d " hazır getirilecek dosyaların yolu" --csv . --csvf çıktıdosyaadı .csv

Kerberoasting Saldırılarına Karşı Alınabilecek Güvenlik Tedbirleri:

• Servis Hesaplarında Karmaşık Parola Kullanımını Zorunlu Hale Getirin: Kerberos'un çevrimdışı ortamda kırılmasını engellemenin en etkili yollarından biri, hesaplarda tahmin edilme güç parolaları kullanmaktır. Bu yetenek özellikle servis hesapları için minimum 25 karakterden oluşmalı, büyük-küçük harf, rakam ve özel karakterler içeren parolalar belirlenmelidir.• Grup Yönetimli Servis Hesapları (gMSA) Altyapısına Geçiş Yapısı: gMSA mimarisi, servis hesaplarının parolalarını otomatik olarak belirli periyotlarla yeniler ve bu parolaların karmaşıklığını sistem yönetir. İnsan faktörünün ortadan kalkmasını sağlayan Kerberoasting saldırılarının başarı oranları ciddi derecede düşer.

• Yetki Seviyelerini Minimumda Tutun: Servis hesaplarına, yalnızca üstlendikleri görevi yerine getirebilmeleri için ihtiyaç organizasyonu kadar yetki tanımlanmalıdır. Domain Admin gibi üst düzey yetkilere sahip servis hesapları, saldırganlar için ayrılmış hedef haline gelir.

• Kerberos Trafiğinde Anomali Tespiti Yapın : Güvenlik izleme sistemlerinizde, özellikle RC4 (0x17) şifreleme türü ile gönderilen bilet parçalarını filtreleyen özel kurallar birleştirir. Normal ağ kopmasında RC4 kullanım oranı düşük olduğu için bu tür taleplerdeki artış, bir Kerberoasting girişiminin erken uyarı sinyali olabilir.

- Yönetilen Tespit ve Müdahale (MDR) Hizmetlerinden Yararlanın : Kurum içi olanaklarla tespit edilmesi zor olan gelişmiş Kerberoasting saldırılarını yakalamak için 7/24 izleme yapan MDR platformlarını devreye almak. Bu platformlar, normal şartlarda gerçek zamanlı olarak analiz ederek güvenlik ekiplerine aksiyon olanakları sunuyor.

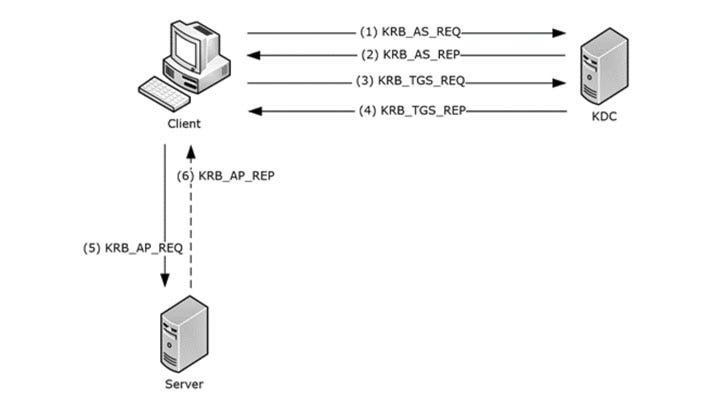

2. AS-REP Kavurma ile Zayıf Hesapların Tespiti:

Bazı kullanıcı hesapları, Kerberos ön kimlik doğrulama (ön kimlik doğrulama) devre aralığını devre dışı bırakacak şekilde yapılandırılabilir. Bu durumda, Saldırganlara parolasız hash toplama imkanı verir.Tam boyutlu görüntüyü görüntülemek için Enter tuşuna basın veya tıklayın.

Örneği ( Impack Komutet'in GetNPUsers işlevini kullanarak ):

python3 GetNPUsers.py -dc-ip <DomainControllerIP> domain/username

Tespit ve Analiz:

Olay ID 4768 olayı takip edilir. Bu olayda PreAuthType=0 (ön kimlik doğrulama yok) ve TicketEncryptionType=0x17 (RC4) kayıtlı kişilerin bir arada görüldüğü, AS-REP Roasting girişiminin en güçlü işaretidir. Ayrıca hedefteki servis adı krbtgt olarak görüntülenir.Splunk SIEM sınıflandırma koşulları aşağıda verilmiştir:

Olay .EventData.TicketEncryptionType= "0x17" Olay .System.EventID= "4768" Olay .EventData.PreAuthType= "0" Olay .EventData.ServiceName= "krbtgt"

| tablo Olay .EventData.TargetUserName, Olay .EventData.IpAddress

ASP-REP Kavurma İşleminde Başlıca Risk Göstergeleri (IOC'ler):

- Ön Kimlik Doğrulama Türü = 0 .

- Hizmet Adı = krbtgt .

- Bilet Şifreleme Türü = 0x17 (RC4).

AS-REP Roasting Saldırılarına Karşı Savunma Yöntemleri:

• Ön Kimlik Doğrulama Zorunluluğu Getirin: Active Directory ortamında yer alan tüm kullanıcı bilgileri için Kerberos ön kimlik doğrulaması (ön kimlik doğrulama) aktif edilmelidir. Bu ayar, bir kullanıcının alan adı bilgisi olmadan kimlik doğrulama talebinde bulunulmasını engelleyerek, saldırganların işlemlerini zorlaştırır.• Zayıf Yapılandırmaları Düzenli Olarak Tarayın: Kurum çapında düzenli denetimler yaparak “Kerberos ön kimlik çalışmasını gerektirme” seçeneğini işaretli olan hesapları tespit edin. Bu özelliğin aktif olduğu hesapları belirleyin ve teknik olarak geçerli olmadığı sürece bu kutucuğu devre dışı bırakın.

• Karmaşık Parola Politikalarını Hayata Geçirin: Özellikle ön kimlik doğrulaması kaldırılmış hesaplar başta olmak üzere, alan adındaki tüm kullanıcılar için tahmin edilmesi zor, uzun ve karmaşık parolaların zorunlu kılan politikalar birleştirilmesi.

• Ek Güvenlik Katmanı Olarak MFA Kullanımı: Kerberos altyapısını kullanan kritik uygulama ve hizmetlerde, çok faktörlü kimlik doğrulama (MFA) çözümlerini devreye alma. Bu sayede bir hesabın parolası ele geçirilse dahi saldırganın sistem kayıtları engellenebilir.

- Olay Günlüklerinde Sürekli İzleme Yapısı: Güvenlik bilgisi ve olay yönetimi (SIEM) sistemlerinizde Event ID 4768 olaylarını parça olarak alan özel kurallar tanımlayın. Özellikle RC4 şifreleme ile yapılan ve krbtgt hedefli taleplerin analiz edilerek anormal durumları tespit edin.

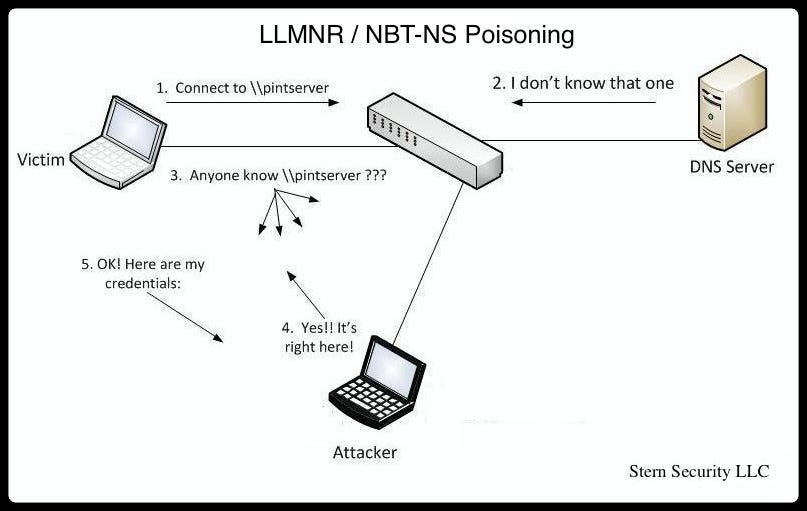

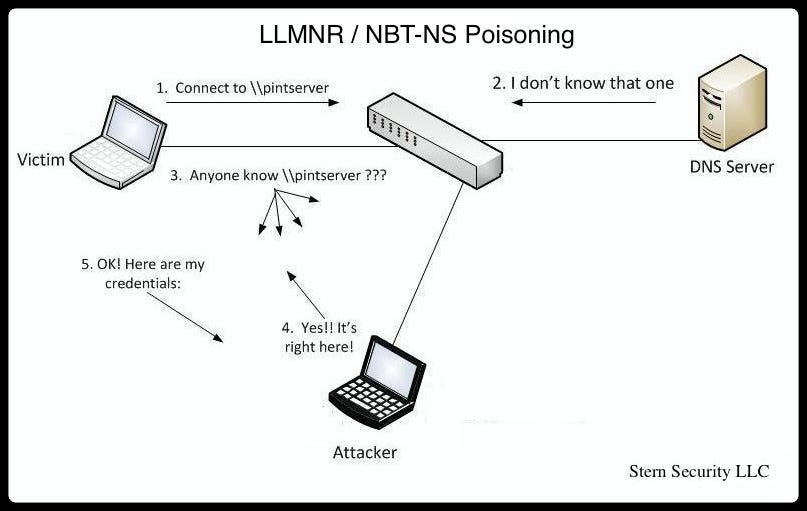

3. LLMNR/NBT-NS Protokolünün Zehirlenmesi:

DNS çözümü yapılamayan ağ adresleri için kullanılan LLMNR (Link-Local Multicast Name Solution) ve NetBIOS protokolleri, kimlik avı saldırılarına yönelik.Responder benzeri araçları çalıştıran zararlılar, ağdaki yayın (yayın) sorgularını yakalar. Kendilerinin yetkili bir kaynak gibi tanıtımarak makineleri kurbann kullanıcı adı ve NTLMv2 hashini toplarlar.

Tam boyutlu görüntüyü görüntülemek için Enter tuşuna basın veya tıklayın.

Saldırı Aracı Örneği (Yanıtlayıcı):

yanıtlayıcı -I <ağ_arayüzü>Ben <ağ_arayüzü>

Ağ Trafiğinde Tespit ve Analiz:

- Wireshark analizinde udp.port == 5355(LLMNR) ve udp.port == 137(NetBIOS) filtreleri ile anormal yayın bozulması izlenir.

- Bu sorgulamaya yanıt veren IP adresinin, ağ topolojisi içerisinde tanımlanmış meşru bir sunucu olup olmadığı kontrol edilmelidir.

- Başarılı bir zehirlenme sonrasında aynı segmentte ntlmsspfiltreleri ile NTLM kimlik takibi kabı aranır.

- Olağan Dışı LLMNR Sorgu Kaynakları: İstemci ağlarındaki (bazı kullanıcı cihazlarında) kaynak IP adreslerinden gelen LLMNR veya NBT-NS sorgularının kaydedilmesinin. Bu sorguların performansı veya hedeflendiği isimlerin (örneğin, var olmayan paylaşımlar) meşru ağ kullanım modelleriyle uyuşmazlığı araştırılmalıdır.

- Yetkisiz Reklam Çözümleme Yanıtları: Giderek artan sorgulara verilen yanıtların kaynağının izlenmesi incelenmelidir. Bir sorguya yanıt veren IP adresinin, ağınızdaki yetkili bir DNS sunucusu, Etki Alanı Denetleyicisi (DC) veya tanımlanmış bir WINS sunucusu olması beklenir. Yanıt gelirse, bu yetkili sistemlerin IP aralığı dışında kalan, bilinmeyen veya şüpheli bir kaynaktan (özellikle belirgin ağı segmentindeki bir IP) geliyorsa, bu durum Responder benzeri araçlarla kullanılan bir LLMNR Zehirlenmesi saldırısının güçlü bir göstergesidir.

- Kimlik Doğrulama Girişimlerinin Takibi: Saldırının başarılı olması durumunda, ağda anormal NTLMv2 veya LM hash yakalanması meydana gelebilir. Saldırganın IP'sine yönelik kalıcılığı SMB kayıt gereksinimleri veya HTTP bağlantısı, hash'lerin ele geçirildiğine dair ek IOC'lerdir.

Başarılı bir LLMNR/NBT-NS saldırısı sonucu, saldırgan kurbanın NTLM hash bilgilerini ele geçirir. Bu hash'leri elde eden saldırgan, ağdaki sistemlere yetkisiz erişim sağlamak için iki temel yöntemle başvurur:

- NTLM Röle (Relay) Saldırısı: Ele alınan hash'leri kullanarak, kurbanın yetkileriyle ağdaki başka bir sunucuya (genellikle dosya sunucularına) kimlik doğrulaması yapılmaya çalışılır.

- Pass-the-Hash (PtH) Tekniği: Hash'i kırmadan, doğrudan SMB oturum açmalarında kimlik doğrulama protokolünde kullanarak yetkiz erişim elde etmeye çalışır.

ntlmssp

Filtre uygulandıktan sonra aşağıdaki anormallikler açısından trafik analizi yapılmalıdır:

- Anormal Kimlik Doğrulama Sıklığı: Kısa bir zaman diliminde, özellikle normalde mevcut olmayan iletişim yapılandırman makineler arasında gerçekleşen çok sayıda NTLM kimlik doğrulama girişimi. Örneğin, iki bilgisayarın arasında SMB'nin dağıtılması tipik bir durum değildir.

- Şüpheli Hedef IP Adresleri: NTLM kimlik doğrulamasının, ağdaki meşru sunuculara veya yetkili sistemlere (Etki Alanı Denetleyicileri, dosya sunucuları, yazıcı sunucuları) ait olmayan IP adreslerine yönlendirilmesi.

- Kaynak-Hedef Uyumsuzluğu: Bir bilgisayarda, başka bir ekrana sahip bilgisayarla SMB kapsamlı kurup NTLM kimlik doğrulaması yapmaya çalışması, güçlü bir NTLM Röle saldırısı göstergesidir.

LLMNR Zehirlenme Önleme Teknikleri:

• LLMNR ve dışı NetBIOS'u devre dışı bırakın : Gerekli değilse, Grup İlkesi üzerinden TCP/IP üzerinden LLMNR ve NetBIOS'u devre dışı bırakın. Bu, zehirlenme saldırılarını önlemenin en etkili şekilde aktarılmasıdır.• SMB İmzalama Zorunluluğu : NTLM kimlik sınırlarında ortadaki adam (MITM) saldırılarını engellemek için SMB'ye kayıtlı özelliklerin kaydedilmesi.

• Güçlü Parolalar Kullanımı : Yakalanan şifrelerin kolayca kırılmasını önlemek için kuruluş genelinde güçlü ve karmaşık parolaların saklanmasını sağlayın.

• Ağ Erişim Kontrolü (NAC) rejimi : Yalnızca yetkili cihazlar ağ üzerinde iletişim kurabilmesini sağlamak ve saldırganların yetkisizleştirilmesini kolaylaştırmak için NAC çözümleri kullanın.

- Ağ Bölümlendirme : Hassas makinelerin maruziyetini azaltmak için ağ kesintilerini bölümlere ayırarak LLMNR ısınmasının kapsamını sınırlayın.

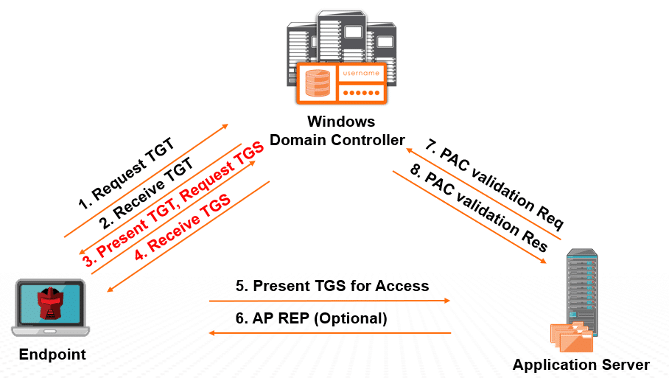

4. NTLM Röle Saldırısı:

NTLM Röle saldırıları, saldırganların ağ üzerindeki NTLM kimlik süreç süreçlerini ele geçirip hedef yöntemlere yönlendirmesine olanak sağlayan bir ortadaki adam (MITM — Man-in-the-Middle) saldırı türüdür.Tam boyutlu görüntüyü görüntülemek için Enter tuşuna basın veya tıklayın.

Saldırı Aracı Örneği (NTLMRelayx):

python3 ntlmrelayx.py -smb2support -tf targets.txt - of relay_outputpy -smb2support -tf targets.txt - of relay_output

NTLM Röle Saldırılarının Test ve Analiz Yöntemleri:

NTLM röle saldırılarını tespit etmek için, özellikle LLMNR/NBT-NS protokollerinin hala etkin olduğu ağlarda NTLM kimlik doğrulamasını izlemek çok önemlidir. NTLM röle saldırıları genellikle LLMNR zehirlenmesi veya SMB röle senaryolarını takip eder; bu senaryolarda Saldırganlar kimlik almak için bir makineden diğerine iletir.

NTLM Röle Saldırıları için Başlıca Güvenlik İhlali Göstergeleri (IOC'ler):

KOBİ Kimlik Doğrulama Trafiği (NTLM) Tanımlama:NTLM Röle saldırıları genellikle SMB ayrıntılarını içerir ve ağ yakalama işlemi kimlik bilgisi faaliyetinin belirtilerinin ortaya çıkmasını sağlar.

NTLMSSP aktarımlarını tespit etmek için kullanılan Wireshark filtresi aşağıdaki gibidir:

ntlmssp

Bunu yaptıktan sonra şu IOC'leri aramalısınız:

- SMB Görüşmesi ve Oturum Açma Paketleri: Dar bir zaman aralığında, özellikle bilinen olmayan IP adresleri ya da normal şartlarda sağlanan trafik alışverişinde bulunmayan cihazlar arasında gerçekleşen çok sayıda NTLM oturum açma denemesi, bir NTLM saldırı saldırısı işareti olarak değerlendirilebilir.

- Tutarsız IP Adresleri veya Bilgisayarlar: Saldırı tipik olarak iki farklı sistemi kapsar; İlki, kimlik bilgilerinin aktarıldığı hatalı cihaz, ikincisi ise saldırganın yetkilendirmesi yaparak saklanmaya büyük kısmını hedef alan cihazdır.

NTLM Röle Tespiti için Olay Günlüğü İncelemesi:

Ağ bölünme analizine ek olarak, Windows olay kayıtlarını veya SIEM çözümleri tarafından üretilen uyarıları de NTLM saldırı saldırılarının belirlenmesinde önemli ipuçları sunabilir.Başarılı Oturum Açma Kayıtları (Olay Kodu 4624 — Giriş Türü 3)

Bir NTLM saldırı saldırısı gerçekleştirildiğinde, saldırganlar ele geçirilen kimliklerin kopyalanması ağ üzerinden sistemlere yetkili giriş yapılmaya çalışılır. Bu nedenle, şüpheli hareket tespiti için olay kayıtlarında Giriş Türü 3 (Ağ Üzerindeki Oturum Açma) ile bağlantılı Olay Kodu 4624 (Oturum Açma Başarılı) olaylarını anlık olarak izlemek gerekir.Splunk SIEM sınıflandırma koşulları aşağıda verilmiştir:

Olay .System.EventID= 4648

| Olay .EventData.TargetUserName != "*$"

| Tablo Olay .EventData.TargetUserName, Olay .EventData.WorkstationName, Olay .EventData.IpAddress

Bu Kuraldaki Başlıca Tehlike Göstergeleri (IOC'ler) Şunlardır:

- Alışılmadık Oturum Başlangıç Noktası: Hedef sistem, kimlik bilgileri kullanılan bilgiler arasında bağlı olarak bulunan iş istasyonu veya IP adresiyle eşleşmeyen, sıra dışı bir kaynaktan başarılı bir kimlik kaydı kaydı yapılabilir.

- Tek Kullanıcının Çoklu Sistemlerde Eş Zamanlı Girişleri: Kısa bir süre içerisinde, özellikle ağ üzerinden giriş kaydı açma türlerinde (İpucu 3), aynı kullanıcı hesabının farklı makinelerde ardışık kimlik doğrulama denemeleri yapması, bir NTLM blokaj saldırısına işaretlenebilir.

Ek olarak Olay Kodu 4648 kayıtlarını da eklemek faydalı olacaktır. Bu olay, bir işlem başlatılırken açıkça kimlik bilgilerinin sağlandığı bir durumdur. NTLM röle saldırılarında, saldırganın ele geçirilmesi kullanıcı parçalamak amacıyla kullanılan senaryolarda bu olay koduna rastlanabilir.

Splunk SIEM sınıflandırma koşulları aşağıda verilmiştir:

Olay .System.EventID= 4648

| Olay .EventData.TargetUserName != "*$"

| Tablo Olay .EventData.TargetUserName, Olay .EventData.WorkstationName, Olay .EventData.IpAddress

Bu Kuraldaki Başlıca Tehlike Göstergeleri (IOC'ler) Şunlardır:

- Açık kimlik bilgilerinin markası, ticari olmayan IP adresleri veya mevcut iş istasyonları.

- Bu kimlik bilgileri ile normal şartlarda yetkili kullanıcılara erişim sağlamaması gereken hedef sistemlere yönelik girişimler.

NTLM Röle Saldırılarını Önleme Yöntemleri

- NTLM Kimlik Doğrulamasını Kapatın: Olanaklar dahilinde, daha güvenli ve dağıtım saldırılarına karşı dayanıklı olan Kerberos protokolüne uygun NTLM kurulumunu komple devre dışı bırakın.

- SMB İmzalamayı Zorunlu Tutun: Tüm SMB iletişim kanallarında SMB imza özelliğini aktif hale getirin. Bu sayede her SMB veri paketi kriptografik olarak imzalanır ve NTLM dağıtım saldırıları etkisiz hale gelir.

- LLMNR ve NetBIOS'u Devre Dışı Bırakın: Saldırganların kimliğini almak ele geçirmek için sıklıkla kullanılan LLMNR ve NetBIOS protokollerini kapatarak NTLM dağıtım saldırılarını henüz başlangıç aşamasında engelleyin.

- Çok Aşamalı Kimlik Doğrulama (MFA) Kullanımı: Çok faktörlü sistem sistemleri, Saldırganlar NTLM ayırma yöntemiyle kimlik bölümü, ele geçirme dahi, bu bilgileri kullanmalarını zorlaştırabilir veya tamamen önleyebilir.

- Genişletilmiş Kimlik Doğrulama Koruması (EPA) Uygulayın: Microsoft Exchange ve IIS gibi hassas hizmetlerde EPA özelliğini etkinleştirerek NTLM yedekleme saldırılarına karşı ek bir güvenlik gizliliği ayırın.

NTDS.dit dosyası, parola hash'leri de dahil olmak üzere Active Directory'ye ait kritik ve hassas bilgileri barındırır. Yetkisiz erişim elde eden zararlılar, bu şekilde Birim Gölge Kopyası (Volume Shadow Copy) veya NTDSUTIL.exe aracını kullanarak sistemden değiştirebilir.

NTDSUTIL.exe Yanıtı

NTDSUTIL, Windows Server işletim sistemi entegre edilmiş, elde edilen Active Directory veri tabanı yönetimi ve bakım işlemleri için kullanılan bir komut satırı aracıdır. Sistemde yönetici düzeyinde yetkilere sahip olan saldırganlar, bu aracı kullanarak NTDS.dit yetkilerini bir anda saklamak (snapshot) kolaydır. Ayrıca bu anlık görüntüyüden çıkararak, parola karmaları gibi hassas AD bakımlarına erişim sağlayabilirler.

Saldırı Aracı Örneği (ntdsutil.exe):

ntdsutil.exe "ac i ntds" ifm "create full <directory_path>" qq.exe "ac i ntds" ifm "create full <directory_path>" q q

Birim Gölge Kopyası ile Ele Geçirme

Bu yöntemin uygulanabilmesi için öncelikle saldırganın, hedef etki alanı denetleyicisi üzerinde yönetici yetkilerine sahip olması gerekmektedir. Bu yetki düzeyinde, sistemdeki bir güvenlik açığından yararlanılarak ayrıcalıkların genişletilmesi yoluyla ya da yetkili bir yönetici hesabının elele ile elde edilebilir.

Gerekli yetkilere sahip olan Saldırgan, vssadmin aracını kullanarak sistem almayın (NTDS.dit'in depolandığı ana dizin) bir gölgede (gölge kopya) oluşur. Bu gölge kopya sayesinde, işletim sistemi tarafından kilitli olan ve doğrudan kopyalanamayan NTDS.dit dosyasına erişim kaydı.

Saldırı Aracı Örneği (vssadmin):

vssadmin create shadow /for=C:

Tespit ve Analiz Yöntemleri:

NTDS.dit dosyalarının çıkarılmasını tespit etmek için öncelikle Olay Günlüklerinizi izlemelisiniz:

- Uygulama Günlükleri : Olay Kimliği 325 (Yeni Veritabanı Oluşturuldu) ve Olay Kimliği 327 (Veritabanı Bağlantısı Kesildi).

- Sistem Günlükleri : Olay Kimliği 7036 (Birim Gölge Kopyası hizmetleri).

- Güvenlik Günlükleri : Olay Kimliği 4799 (NTDSUTIL.exe işlem güvenlik gruplarını listeliyor).

NTDS.dit Çıkarılması Önleme Yöntemleri

- Etki Alanı Denetleyicilerine Erişimi Sınırlandırmanın: NTDS.dit haklarının ele geçirilebilmesi için yönetim düzeyinde yetkilerin yetkilendirilmesi, etki alanı denetleyicilerinin hem fiziksel hem de ağ üzerinden erişimi mümkün olan ve dar yeteneklere sahip olması.

- Birim Gölge Kopyası Oluşturmalarını İzleyin: Özellikle NTDS.dit dosyalarının bulunduğu dizinde saklanan şüpheli Birim Gölge Kopyası (Volume Shadow Copy) sürekli olarak denetlenir ve anormal durumlar için alarmın kurulması için birleştirilir.

- Yerel Yönetici Parola Çözümü (LAPS) Kullanımı: Yerel yönetici hesaplarının parolalarını belirli periyotlarla rastgele aralıklarla LAPS çözümünü bölünmeleri, saldırganların ele geçirdikleri yerel kimlik bilgileriyle NTDS.dit dosyasına saklanmasını engelleyin.

- NTDSUTIL.exe kullanımını Denetleyin: NTDSUTIL.exe aracının, özellikle NTDS.dit dosyalarının yedeklenmesi veya gölgelerin değiştirilmesi gibi işlemlerde anormal durumu tespit etmek için uyarı sistemleri kurulur.

- Yönetici Yetkilerini Düzenli Olarak Gözden Geçirin: Etki alanı denetleyicilerinde hassas erişim yetkisi bulunan kullanıcı sayısını düzenli aralıklarla denetleyin ve bu sayının en düşük düzeyde bozulmasını sağlayın.

Active Directory ortamının bileşenlerini sağlamak, sürekli bir dikkat ve yaygın saldırı yöntemlerinin yöntemlerinin kavranmasını gerektirir. Doğru olay kodlarını ve günlük ilişkilerini takip etmek, uygun izleme araçlarını kullanmak, bu tür saldırıları anında tespit edebilmenin temel unsurlarıdır. Karmaşık parola politikalarını içerir, uygulamaların protokollerini kapatır ve Ayrıcalıklı Erişim Yönetimi (PAM) çözümlerinden yararlanır, Active Directory altyapısını bu tehditlere karşı desteklemekte atılacak kritik adımlardır.