- Katılım

- 2 Ocak 2026

- Mesajlar

- 67

- Tepkime puanı

- 76

- Puan

- 18

Web Pentest’te Recon neden önemlidir neler kullanılmalıdır?

Keşif-Recon konusu bir çok pentest alanında çalışan kişinin çok az önem verdiği bir aşamadır. Bir çok heyecanlı genç pentest alanında uzmanlaşmak isterken direkt XSS,HTML,IDOR, OPEN REDİRECT,No Rate Limit gibi zafiyetler arar ve bi kaç saatte sıkılıp hemen hedef değişir bu esnada hedefler arasında savrulur durur. Bir süreden sonra ben pentest işini başaramıyorum diyip bırakanı bile çok gördüm.

Peki Recon aşaması neden önemlidir ve pentestte yeri nedir?

recon (reconnaissance) saldırının en stratejik fazıdır. Çünkü doğrudan exploit aşamasına geçilmez; önce hedef yüzey haritalanır.

Çünkü çoğu zaman:

Ana sistem güçlü olabilir

Ama organizasyonun tamamı eşit derecede korunmaz

Güvenlik boşlukları genellikle gölgede kalan alanlardadır

Büyük ihlaller çoğu zaman “unutulmuş” varlıklardan çıkar

Şirketlerin gözden kaçırabildikleri:

Geçici demo sunucusu

Stajyerin açtığı API

Test için açılmış eski admin paneli

5 yıl önceki kampanya sitesi

Keşif işinde uzmanlaşmak, başkalarının sıklıkla gözden kaçırdığı gizli varlıkları, çok kritik verileri, Unutulmuş subdomainleri , xls-xlsx dosyaları, savunmasız uç noktaları ve hassas verileri ortaya çıkarmanıza olanak tanır.,

Siz; sistemin mimarisini çözmeden, iş işleyiş mantığına hakim olmadan profesyonel pentest yapamazsınız desem çok mu abartı olur bilmiyorum.

Değerli arkadaşlar sizler sistemin mimarisini çözmezseniz, hangi programlama dilleri kullanmış , hangi güvenlik duvarları devrede gibi meseleleri çözmezseniz hep üstten bir pentest yaparsınız ve bir süreden sonra kesinlikle tıkanırsınız, ilerleyemezsiniz.

Oturun aklınızı başınıza alın ve saatlerce recon yapın. @baldwin hocamla pentest yaparken saatlerce recon aşaması yaptığına şahit oldum. Çeşit çeşit toolar kullanarak subdomain taraması yapar, Shodan, Google dork, robots txt, webarchive, wappalyzer, link gopher sayabileceğim ve onlarca tool sadece ve sadece recon içindi.

Bir web iş akışı( WEB AKIŞI BİL)

Bir url açtığında neler oluyor gelin beraber bakalım.URL → DNS → TCP/TLS → HTTP Request → Server → HTTP Response → Render

Adresi yazıyorsun

https://ornekfirma.com/profil

Örnek firma sitesindeki profili bana göster.

Arka planda çok hızlı bir şekilde şu döner:

Tarayıcın diyor ki: “Bu site nerede?”

Önce internetten sitenin IP adresini öğreniyor DNS.

Sonra o IPʼdeki bilgisayara bir mesaj gönderiyor:

“/profil sayfasını verir misin?”

SUNUCU CEVAP VERİR

isteği alır, sayfayı hazırlar ve sana geri yollar. Her şey yolundaysa cevap 200 OK olarak gözükür.

Site var ama ulaşmana izin vermiyorlarsa sadece yetkili abiler ulaşabiliyorsa 403 döner

site yoksa 404 döner

site geçici ve kalıcı olarak yönlendirilmişse 301 ve 302 döner

sunucu kaynaklı bir hata varsa 500 döner.

HTTP DURUM KODLARINI BİLMEYENİN PENTESTTE NE İŞİ VAR?

Bir web işleyiş mantığı basit haliyle bu şekildedir. Şimdi sıra recon aşamasında kullanılabilecek bazı araçlarda.

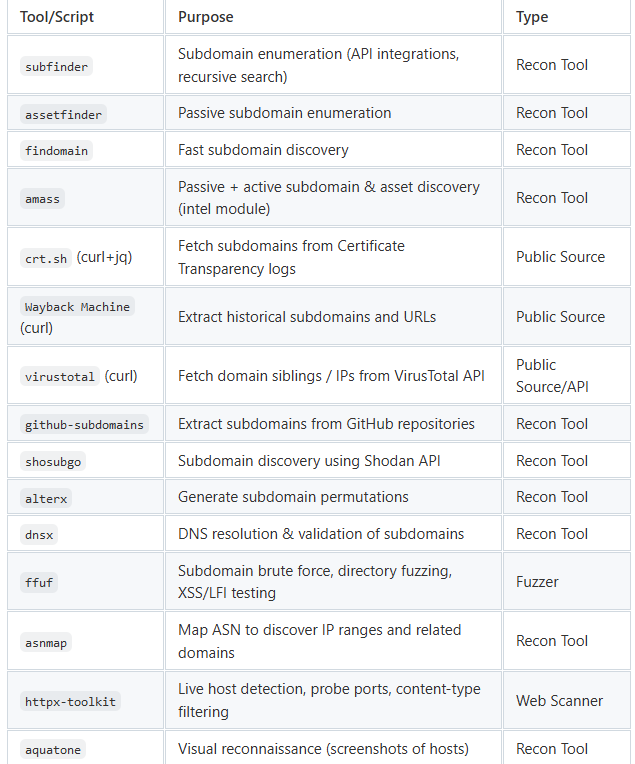

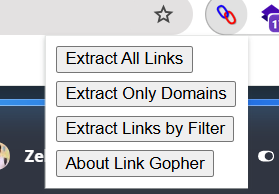

Genel itibariyle kullanılan Recon toollar

Robots.txt kullanımı

Web archive kullanımı

url= kısmından /*& kısmına kadar olan aralığa hedefi yazın ve çıkan sonuçları inceleyin

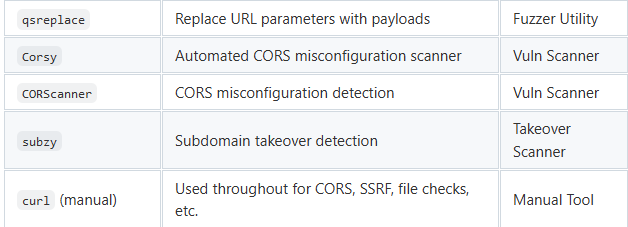

Wappalyzer kullanımı. wappalyzer sistemin tüm yazılımsal iskeletinİ, Teknolojik alt yapısını gösterir. Hangi diller kullanılmış hangi güvenlik duvarı var gibi gibi

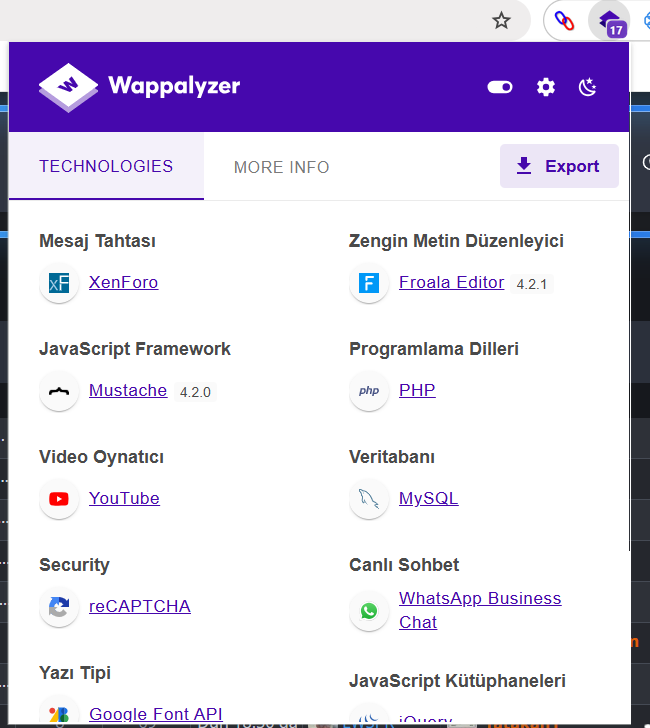

Link gopher kullanımı. Linkgopher bir sitede var olan tüm url’leri çıkarır. Unutulmuş muhim urller de barındırır muhakkak kullanın.

Recon aşamasının kilit noktalarından biri de Subdomain( alt alan) bulmadır. Subfinder, Amass, Findomain gibi subdomain çıkaran toollar kullanarak ; Unutulmuş , test için kullanılmış ama kritik veri barındıran, admin domainler vb alt alanlar çıkararak her türlü zafiyet denemesi yapabilirsiniz.

Subfinder -d Hedef.com gibi çok basit bir kullanımı vardır. Sizler bunu Bulduğunuz tüm alt alanları bir txt dosyasına kaydedin sonra yinelenenlerin hepsini silin.

cat *.txt | sort -u > final.txt

httpx , subfinder aracının bulduğu alt alanların http durum kodlarını ortaya çıkaran bir tooldur. Sizler bulduğunuz tüm alt alanları HTTPX toolu ile daha pratik kullanın. Sadece 200 durum kodu döndüren mi dilerseniz httpx ‘e status-code 200 yazarsınız

sadece 301 mi istiyorsunuz

sadece 403 mü istiyorsunuz

artık nasıl kullanmak istiyorsanız.

GitHub - projectdiscovery/httpx: httpx is a fast and multi-purpose HTTP toolkit that allows running…

httpx is a fast and multi-purpose HTTP toolkit that allows running multiple probes using the retryablehttp library. …

github.com

alın size httpx ile ilgili detaylı kaynak.

İşte bahsetmiş olduğum sistemin iş mantık akışını çözmek budur değerli arkadaşlar. Gidip subfinder ile bin tane subdomaini tek tek araştırmayın aktif mi değil mi diye. Bunun yerine tekrar edenleri silen, durum kodlarını ortaya çıkaran pratik httpx gibi toollar kullanarak pentest sürecinizi hızlandırın.

İşte bahsetmiş olduğum sistemin iş mantık akışını çözmek budur değerli arkadaşlar. Gidip subfinder ile bin tane subdomaini tek tek araştırmayın aktif mi değil mi diye. Bunun yerine tekrar edenleri silen, durum kodlarını ortaya çıkaran pratik httpx gibi toollar kullanarak pentest sürecinizi hızlandırın.

Bir diğer araç GoogleDork

Google Dork kullanımı sandığınız kadar basit bir adım değil. Backend sistemi güncellerken şirket bilgilerini barındıran bir pdf dosyası unutmuş olamaz mı?

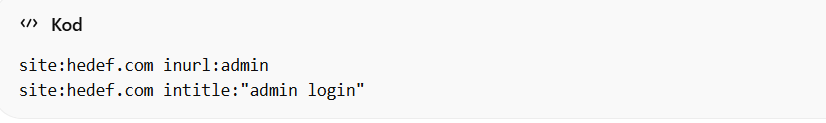

Genel basit kullanımı

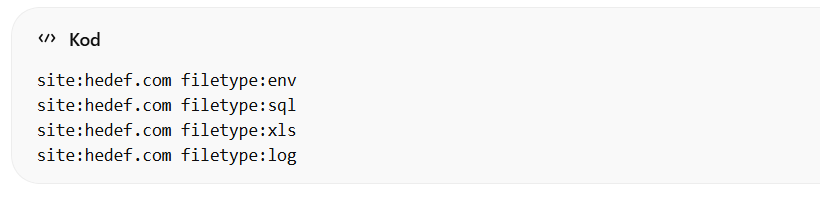

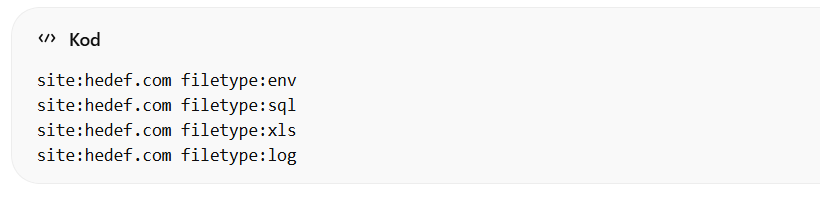

Hassas dosyaların çıkarımı

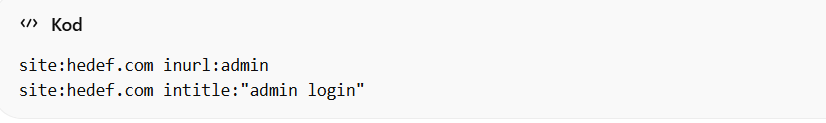

Admin sayfası bulma

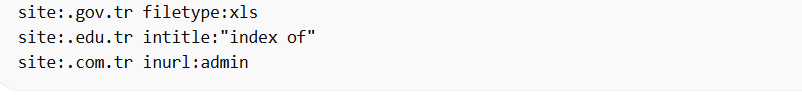

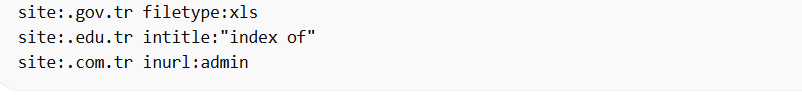

TR sitelerinde hassas veri arama

Genel basit kullanımı

Hassas dosyaların çıkarımı

Admin sayfası bulma

TR sitelerinde hassas veri arama

LostFuzzer: Hızlı ve Kolay DAST Tarayıcınız

Basit ve doğrudan bir yaklaşım için LostFuzzer betiğini de kullanabilirsiniz . Bir alan adı (veya alan adları listesi) verin, betik otomatik olarak Nuclei DAST taraması yaparak güvenlik açıklarını bulacaktır. Hafif, kullanımı kolay ve minimum çabayla yüksek etkili sonuçlar sunuyor. Bu konu hakkında daha fazla bilgiyi Lostsec medium kanalında bulabilirsiniz.

LostFuzzer: Passive URL Fuzzing & Nuclei DAST for Bug Hunters

LostFuzzer: Passive URL Fuzzing & Nuclei DAST for Bug Hunters A Bash script for automated nuclei Dast scanning by using…

infosecwriteups.com

Recon aşaması için hızlı bir giriş mahiyetinde olsun bu yazı. Part iki kısmında her bir aracı en verimli şekilde nasıl kullanırızı yazacağımız yazımı gelecektir.

Yazıyı Betul Altay hocam ile beraber hazırladık. Emeklerinden ötürü kendilerine şükranlarımı sunuyorum