- Katılım

- 9 Şubat 2026

- Mesajlar

- 14

- Tepkime puanı

- 22

- Puan

- 3

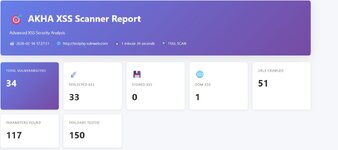

Bir süredir üzerinde çalıştığım açık kaynak bir XSS zafiyet tarayıcısı geliştiriyorum.

Fikirleriniz ve önerileriniz benim için çok değerli.

Aracın Özellikleri (Kısaca)

Tarama Motoru:

Dalfox tarzı probe-first yaklaşım (önce canary string gönderir, context'i anlar, sonra hedefli payload üretir)

5 XSS türü destekli: Reflected, Stored, DOM, Blind, POST tabanlı

Context analizi: HTML body, attribute, JavaScript, URL, comment context'lerini otomatik algılar

WAF algılama + bypass (Cloudflare, Akamai, Imperva, Sucuri motorlarına özel evasion)

CSP header analizi

Context başına 40-80 arası hedefli payload üretimi

Custom olarak da payload ekleme özelliği

Crawling & Keşif:

Çok iş parçacıklı concurrent crawler

Formları otomatik keşfedip submit eder

JavaScript linkleri ayrıştırır

1000 kelimelik wordlist ile gizli parametre keşfi (1000 kelimeyi 100 kelimeye düşürdüm çünkü tarama çok uzun sürebiliyor)

Regex ile kapsam kontrolü (include/exclude)

Blind XSS:

Dahili HTTP + HTTPS callback sunucusu (harici sunucu gerekmez)

Hedef HTTPS ise otomatik HTTPS callback (mixed content engellemesini önler)

Self-signed sertifika runtime'da otomatik oluşturulur

Tarama sonrası 15 sn callback bekleme

Kimlik Doğrulama:

Cookie, Bearer token, özel header desteği

Form tabanlı login (auth-url + auth-data)

Raporlama kısmında ise Burp suite tarzında request ve response

Otomatik olarak oluşturulan html rapor

Python ile geliştirdim ve bazı arkadaşlarımız neden Go değil diyebilirler, arkadaşlar ben geri kafalıyım Perl ile yazmadığıma dua edin

Bu arada katana,gospider,arjun ve dalfox gibi araçları kullanmadım.